Phishing attack Immagini Stock

(1,426)Filtri rapidi:

Phishing attack Immagini Stock

RFW2M8KX–Uomo in maschera rapinatore e cappa misappropriates personal banca dati. Cyber truffatore attacchi online sistema bancario. Hacker rende le frodi finanziarie tramite

RF2DCK3TN–Sicurezza digitale phishing e-mail. La tecnologia di comunicazione è compromessa dagli attacchi alla sicurezza informatica

RF2G66P06–Concetto di Cyber Attacks, sfondo di cyber crimine con malware virus sullo schermo dello smartphone, banconota sul telefono cellulare

RF3DFC647–Icona di avviso e-mail di phishing sullo schermo del notebook. Concetto di cyber frode, truffa, furto di dati e attacchi di phishing. Perfetto per illustrare il digitale

RF2BPEKB3–Business manager sta toccando IL PHISHING su una schermata di controllo interattiva. Tecnologia dell'informazione e concetto di criminalità informatica. Icone per attacchi hacker e in

RM2H011DB–Primo piano del logo Lloyds della banca britannica e della schermata iniziale del sito Web su uno schermo per laptop. Inghilterra

RF3DRPGR7–Illustrazione piatta isometrica 3D di frode online, rischi di criminalità informatica, furto di dati personali, phishing, malware, attacchi DDOS

RF2DTW3HX–Hacker internazionale sta cercando di acciaio la vostra moneta criptovaluta. Sicurezza Blockchain. Ladro con notebook sta hacking governi computer. Attacchi di phishing.

RF3D3X6TR–L'INTELLIGENZA ARTIFICIALE supporta sistemi di posta elettronica sicuri che rilevano gli attacchi di phishing, bloccano gli allegati dannosi e rafforzano la sicurezza delle comunicazioni digitali. Analisi

RF2Y7M39R–Immagine simbolica, sicurezza informatica, attacchi informatici in tutto il mondo, criminalità informatica, attacchi INFORMATICI digitali, hacker, furto di dati, spionaggio, malware, attacchi di phishing

RF2B1B741–La mano con un magnete raccoglie i dati personali delle persone. Riservatezza, tutela della privacy. Perdita di dati finanziari, scarico password. Phishing. Tr

RF2JH35EM–Anonimo che lavora a un computer. Attacchi hacker, hacking dei siti e produzione di software dannoso

RF2KFF2DG–Simbolo di blocco del concetto di sicurezza e cybersicurezza. Protezione contro ladri, attacchi informatici, frodi, violazioni dei dati. Accesso sicuro alla rete, a Internet e.

RF2AY0DY4–Back view team di hacker che hanno attacchi informatici di fronte al computer con schermi verdi.

RF2HBG5A1–Immagine della vulnerabilità DI JAVA Log4j. Concetto di sicurezza informatica e sicurezza delle informazioni. Attacchi informatici e criminalità.

RFM98TEB–Con cappuccio hacker adolescenti gli attacchi con successo l'infrastruttura globale di server con virus.

RFT16A7R–Maschio nel cofano cercando nella fotocamera. Attacchi di hacker e il furto di accedere ai database con password. Il concetto di sicurezza informatica

RF2S0147M–Hacker incappucciato che digita su un notebook con uno scudo di blocco digitale, simboleggiando gli attacchi informatici e la sicurezza IT della protezione dei dati. Oscuro, basato sulla tecnologia di sicurezza

RF3DF483C–Sistema di immunità informatica che fornisce una protezione completa contro minacce e attacchi digitali.

RFRTC3GY–Parigi, Francia - Jan 8, 2018: uomo tenendo Le Monde giornale con Alert su tutto il mondo dell'informatica industria IT dopo più di phishing e attacchi di virus

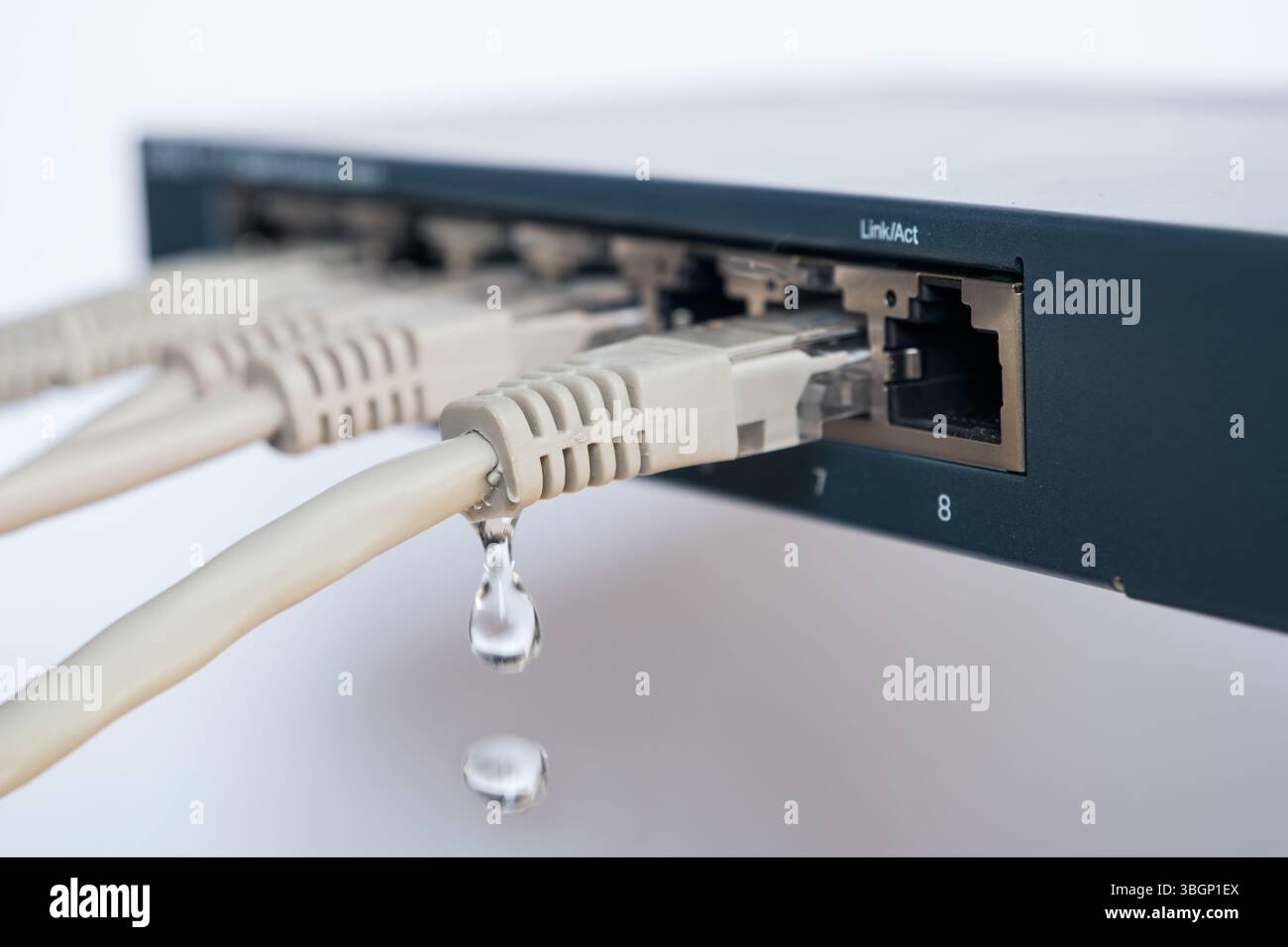

RF3BGP1EX–Uno switch Ethernet con gocciolamento d'acqua da un cavo di rete: Rappresentazione simbolica di perdite di dati, cyber spionaggio e attacchi di hacker alle aziende

RF2C76CPC–bollette da 5 euro e smartphone con polsini. Concetto di attacchi di phishing da parte di hacker, truffa illegale o distribuzione online di software spyware

RF2R1ERTP–Anonimo creatore di bitcoin con Satoshi Nakamoto pseudonimo. Illustrazione di una persona anonima con felpa con cappuccio e occhiali da sole in oro.

RF2JN8E59–Una persona sta rispondendo alle domande sugli attacchi informatici. Conosce gli attacchi di phishing.

RMKW51HN–"Internetabofalle" è un termine tedesco che significa "trappola Internet". Si riferisce a situazioni o schemi su Internet in cui gli utenti possono essere ingannati o ingannati in attività dannose o ingannevoli, come truffe o attacchi di phishing.

RF2DCK3R8–Sicurezza digitale phishing e-mail. La tecnologia di comunicazione è compromessa dagli attacchi alla sicurezza informatica. Sicurezza dei dati online

RF3DE2PC3–Un hacker o un truffatore anonimo che indossa guanti neri apre un'e-mail di avviso con busta rossa sul laptop. Attacchi di phishing, malware o virus. Concetto di criminalità informatica,

RF2PT41YP–Firma visualizzazione di Internet Security, Word scritto su processo per proteggere da attacchi su Internet

RM2H011KB–Primo piano del logo Lloyds della banca britannica e della schermata iniziale del sito Web su uno schermo per laptop. Inghilterra

RM2AYC5AX–Testo per la scrittura di parole Cyber Warfare. Concetto di business per gli hacker di guerra virtuale attacchi di sistema ladro digitale Stalker tastiera bianca per pc

RF2DTTR3F–Hacker internazionale sta cercando di acciaio la vostra moneta criptovaluta. Sicurezza Blockchain. Ladro con notebook sta hacking governi computer. Attacchi di phishing.

RF3D4D56N–L'INTELLIGENZA ARTIFICIALE supporta sistemi di posta elettronica sicuri che rilevano gli attacchi di phishing, bloccano gli allegati dannosi e rafforzano la sicurezza delle comunicazioni digitali. Analisi

RF2Y7M2YW–Immagine simbolica, sicurezza informatica, attacchi informatici in tutto il mondo, criminalità informatica, attacchi INFORMATICI digitali, hacker, furto di dati, spionaggio, malware, attacchi di phishing

RFPRFDCN–Computer codice di script e sistema di attacchi di hacking. Concettuale di sicurezza online e background di sicurezza

RF3AA2FM6–Rompere le difese e i firewall dagli attacchi informatici. Virus, vulnerabilità, spie e hacker. Debolezze del sistema, compromettendo i dati sensibili

RF3D953G7–Un hacker sorridente è contento dopo aver lanciato attacchi di phishing che indurono gli utenti a rivelare i dati delle carte di credito. Uomo allegro entusiasta dopo gli attacchi DDoS che inondano i server e si bloccano i siti web

RFT16AAP–Uomo che guarda nella telecamera. Attacchi di hacker e il furto di accedere ai database con password. Il concetto di cyber security

RF3CNW5JP–rischi per la sicurezza informatica, protezione antivirus, attacchi informatici e protezione dei dati sensibili. Violazione della protezione, accesso bloccato negato. Spia rossa di blocco sul secondo livello

RF3DYHTXN–Sistema di immunità informatica che fornisce una protezione completa contro minacce e attacchi digitali.

RF3BGP1EY–Uno switch Ethernet con gocciolamento d'acqua da un cavo di rete: Rappresentazione simbolica di perdite di dati, cyber spionaggio e attacchi di hacker alle aziende

RF2C76GDJ–10 euro di bollette e smartphone con polsini. Concetto di attacchi di phishing da parte di hacker, truffa illegale o distribuzione online di software spyware

RF3DJB1DR–Il truffatore disegna una freccia rossa di crescita sul grafico digitale con segnali di avvertimento che simboleggiano l'aumento delle truffe online, delle frodi informatiche, degli attacchi di phishing e degli incrementi

RF2PRXX6C–Visualizzazione concettuale sicurezza Internet, processo fotografico concettuale per proteggere dagli attacchi su Internet

RM2H011HM–Primo piano del logo Lloyds della banca britannica e della schermata iniziale del sito Web su uno schermo per laptop. Inghilterra

RF2DTW104–Hacker internazionale sta cercando di acciaio la vostra moneta criptovaluta. Sicurezza Blockchain. Ladro con notebook sta hacking governi computer. Attacchi di phishing.

RF3D47FXJ–L'INTELLIGENZA ARTIFICIALE supporta sistemi di posta elettronica sicuri che rilevano gli attacchi di phishing, bloccano gli allegati dannosi e rafforzano la sicurezza delle comunicazioni digitali. Analisi

RF2Y7M1W4–Immagine simbolica, sicurezza informatica, attacchi informatici in tutto il mondo, criminalità informatica, attacchi INFORMATICI digitali, hacker, furto di dati, spionaggio, malware, attacchi di phishing

RF3CTE0PT–Chip Bitcoin e segnale di avvertimento. Problemi di estrazione di criptovalute. Attacchi di spam alla rete Bitcoin. Concetto di sicurezza informatica, protezione dei dati, blockchai

RF3D5YYA4–Hacker entusiasti che festeggiano dopo aver lanciato attacchi di phishing, invogliando gli utenti a rivelare i dati delle carte di credito. Uomo felicissimo che pompava pugni, facendo gesti di vittoria dopo che gli attacchi DDoS inondavano i server

RFT29R0M–Uomo che guarda nella telecamera. Attacchi di hacker e il furto di accedere ai database con password. Il concetto di cyber security

RF2C76DH7–20 euro di bollette e smartphone con polsini. Concetto di attacchi di phishing da parte di hacker, truffa illegale o distribuzione online di software spyware

RF3DB8TH2–Persona con smartphone che mostra un cartello di avvertimento rosso 3d con l'icona del truffatore, i simboli delle chiamate e dei messaggi, che rappresenta gli attacchi di truffa mobile, il phishing,

RF2PTE2RC–Firma visualizzazione di Internet sicurezza, processo fotografico concettuale per proteggere da attacchi su Internet

RF2FK7W8C–Mani in un guanti neri che tengono la moneta di Bitcoin e di Ethereum. Hacker internazionale sta cercando di acciaio la vostra crypto currencys. Sicurezza Blockchain. Ladro con notebook sta hacking governi computer. Attacchi di phishing.

RF3D2RYMT–L'INTELLIGENZA ARTIFICIALE supporta sistemi di posta elettronica sicuri che rilevano gli attacchi di phishing, bloccano gli allegati dannosi e rafforzano la sicurezza delle comunicazioni digitali. Analisi

RF2Y7M28C–Immagine simbolica, sicurezza informatica, attacchi informatici in tutto il mondo, criminalità informatica, attacchi INFORMATICI digitali, hacker, furto di dati, spionaggio, malware, attacchi di phishing

RF3CN2MX2–Gli hacker si aggirano dopo non essere stati in grado di effettuare attacchi di phishing e ingannano gli utenti a rivelare i dati delle carte di credito. Uomo infastidito dopo che gli attacchi DDoS non riescono a inondare i server e bloccare i siti web

RFT16A7N–Maschio nel cofano cercando nella fotocamera. Attacchi di hacker e il furto di accedere ai database con password. Il concetto di sicurezza informatica

RF2C76CXD–100 Euro di bollette e smartphone con polsini. Concetto di attacchi di phishing da parte di hacker, truffa illegale o distribuzione online di software spyware

RF3DPPMG4–Avviso di violazione della sicurezza sul computer con schermo del tablet digitale con allarme rosso. Furto di dati, attacchi informatici e accesso non autorizzato. Ideale per la sicurezza informatica,

RF2PTD6N6–Firma visualizzazione di Internet Security, Word scritto su processo per proteggere da attacchi su Internet

RF2FK7W6W–Mani in un guanti neri che tengono la moneta di Bitcoin e di Ethereum. Hacker internazionale sta cercando di acciaio la vostra crypto currencys. Sicurezza Blockchain. Ladro con notebook sta hacking governi computer. Attacchi di phishing.

RF3D42GKD–L'INTELLIGENZA ARTIFICIALE supporta sistemi di posta elettronica sicuri che rilevano gli attacchi di phishing, bloccano gli allegati dannosi e rafforzano la sicurezza delle comunicazioni digitali. Analisi

RF2Y7M1FD–Immagine simbolica, sicurezza informatica, attacchi informatici in tutto il mondo, criminalità informatica, attacchi INFORMATICI digitali, hacker, furto di dati, spionaggio, malware, attacchi di phishing

RF3D4R2XB–Gli hacker ascoltano musica utilizzando un PC mockup per lanciare attacchi di phishing che indurono gli utenti a rivelare i dati delle carte di credito. Uomo che indossa cuffie audio che utilizza attacchi DDoS per inondare server e siti web in crash

RFT29R09–Maschio nel cofano cercando nella fotocamera. Attacchi di hacker e il furto di accedere ai database con password. Il concetto di sicurezza informatica

RF2C769CG–bollette da 5 euro e smartphone con polsini. Concetto di attacchi di phishing da parte di hacker, truffa illegale o distribuzione online di software spyware

RF2PTBFP5–Visualizzazione concettuale sicurezza Internet, processo fotografico concettuale per proteggere dagli attacchi su Internet

RF2FK7W8F–Mani in un guanti neri che tengono la moneta di Bitcoin e di Ethereum. Hacker internazionale sta cercando di acciaio la vostra crypto currencys. Sicurezza Blockchain. Ladro con notebook sta hacking governi computer. Attacchi di phishing.

RF3D4CEDJ–L'intelligenza artificiale protegge i sistemi di sicurezza informatica, rilevando attacchi informatici, bloccando malware e proteggendo le reti con una tecnologia di difesa intelligente

RF2Y7M43K–Immagine simbolica, sicurezza informatica, attacchi informatici in tutto il mondo, criminalità informatica, attacchi INFORMATICI digitali, hacker, furto di dati, spionaggio, malware, attacchi di phishing

RF3CMTW0X–Gli hacker che eseguono attacchi di phishing utilizzando l'intelligenza artificiale, invogliando gli utenti a rivelare i dati delle carte di credito. Uomo che lancia attacchi DDoS utilizzando l'apprendimento automatico, inondando i server per bloccare i siti web

RFT16A5M–Maschio nel cofano cercando nella fotocamera. Attacchi di hacker e il furto di accedere ai database con password. Il concetto di sicurezza informatica

RF2C76EP3–10 euro di bollette e smartphone con polsini. Concetto di attacchi di phishing da parte di hacker, truffa illegale o distribuzione online di software spyware

RF2PRMEPA–Ispirazione che mostra Sign Internet Security, Word per il processo di protezione dagli attacchi su Internet

RF3CN2MA1–Gli hacker sono stati respinti dopo aver visto l'accesso negato durante gli attacchi di phishing che hanno indotto gli utenti a rivelare i dati delle carte di credito. Ingegnere malintenzionato dopo che gli attacchi DDoS non riescono a inondare i server e bloccare i siti Web

RFT16A9R–Maschio nel cofano cercando nella fotocamera. Attacchi di hacker e il furto di accedere ai database con password. Il concetto di sicurezza informatica

RF2C76ECW–10 euro di bollette e smartphone con polsini. Concetto di attacchi di phishing da parte di hacker, truffa illegale o distribuzione online di software spyware

RF2PRNGRK–Visualizzazione concettuale sicurezza Internet, processo fotografico concettuale per proteggere dagli attacchi su Internet

RF2X4NT4H–Symbolic image, Cina, Russia, ransomware, data center, server, sicurezza informatica, attacchi informatici in tutto il mondo, criminalità informatica, attacchi informatici digitali

RF3DR7P8R–Un hacker in un nascondiglio segreto pompa pugno, contento dopo aver lanciato attacchi di phishing che ingannano gli utenti a rivelare i dati delle carte di credito. Tecnici non autorizzati in appartamento neon eccitati dopo gli attacchi DDoS inondano i server

RFT16AE0–Uomo che guarda nella telecamera. Attacchi di hacker e il furto di accedere ai database con password. Il concetto di cyber security

RF2C76G55–20 euro di bollette e smartphone con polsini. Concetto di attacchi di phishing da parte di hacker, truffa illegale o distribuzione online di software spyware

RF2PRXG4R–Firma che mostra la sicurezza di Internet, processo di vetrina aziendale per proteggere contro gli attacchi su Internet

RM2M4PYA0–Immagine Symbol, ransomware, data center, server, sicurezza informatica, attacchi informatici in tutto il mondo, criminalità informatica, attacchi INFORMATICI digitali, economia, energia

RF3D4BEW6–Criminali informatici che eseguono attacchi di phishing utilizzando notebook con schermo verde, ingannando gli utenti a rivelare i dati delle carte di credito. Uomo malvagio che lancia attacchi DDoS con notebook mockup, che inondano i server per bloccare i siti web

RFT29R0N–L'uomo nel cofano cercando nella fotocamera. Attacchi di hacker e il furto di accedere ai database con password. Il concetto di cyber security