Resilienza informatica Immagini Stock

(2,192)Filtri rapidi:

Resilienza informatica Immagini Stock

RF2R5BRT1–Un concetto di cyber tecnologia scritto su blocchi di legno su sfondo bianco. Resilienza informatica.

RF2SPK53T–I cubi formano l'abbreviazione DORA (Digital Operational Resilience Act). Simbolo di una nuova legge europea.

RF3DA0JJM–Il sistema di cibersicurezza AI protegge le risorse digitali attraverso il rilevamento intelligente, il controllo degli accessi e la prevenzione delle minacce, migliorando la sicurezza e la resilienza

RF2XB680H–Lo schermo digitale visualizza il termine RANSOMWARE tra vari termini relativi alla sicurezza informatica

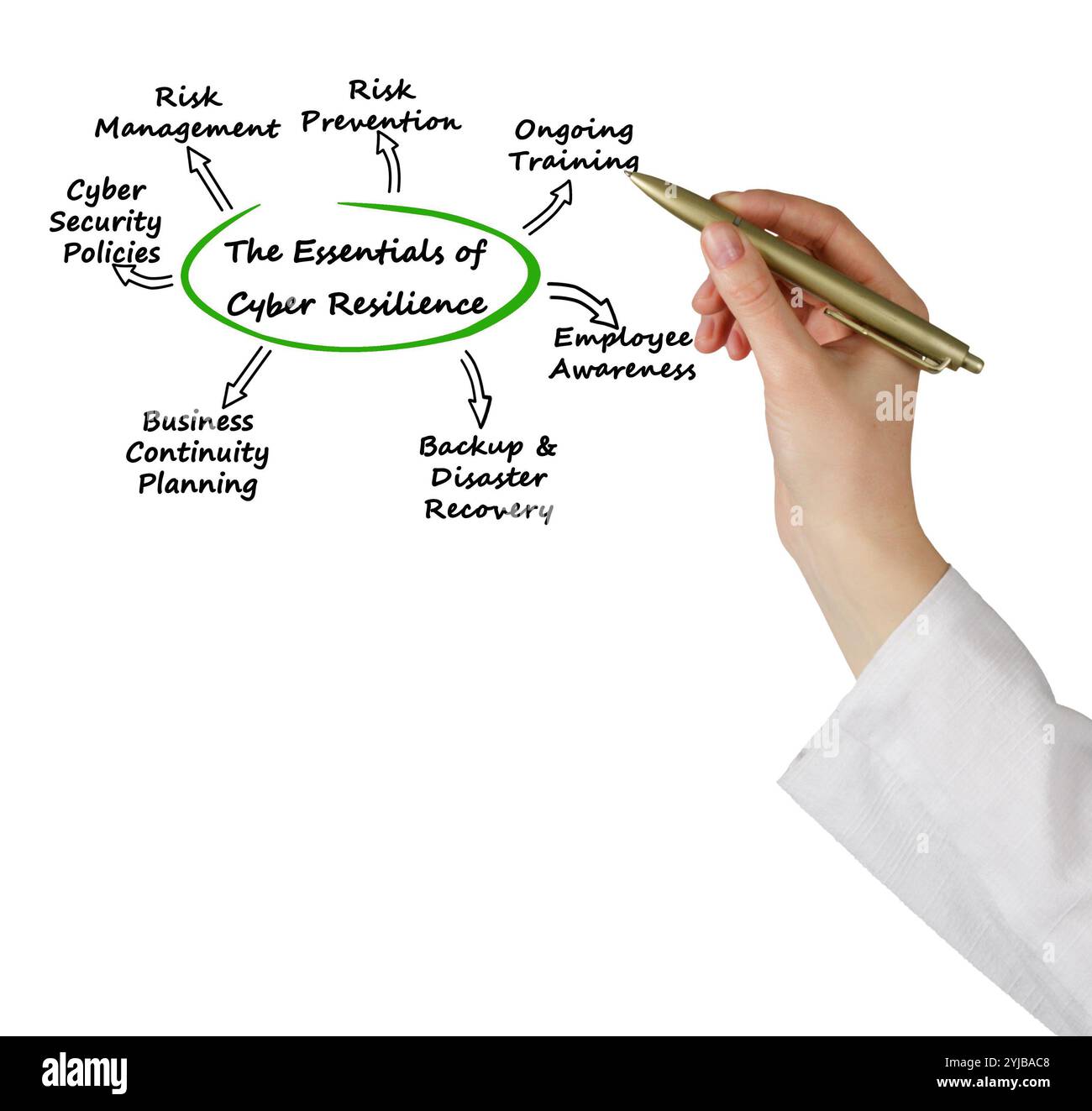

RF2PXA57D–Scrittura a mano di testo Cyber Resilience, Word per valutare come un'azienda può gestire un attacco informatico

RF2X3ER4G–Computer Security Manager Working smartphone study Lista di controllo per LA RESILIENZA INFORMATICA per la sicurezza di rete aziendale in background in ufficio.

RF3CPG110–Arte del collage surreale. Uomo con ombrello sotto la pioggia pixelata e rovesciato sullo sfondo della città

RF3DYDK7N–Concetto di sovranità digitale. Un uomo ha uno scudo di sicurezza con una mappa del paese e icone dell'infrastruttura e dell'ecosistema di intelligenza artificiale, server, cloud, semicon

RF3DCPAE4–Strategie per la sicurezza informatica e la protezione dei dati nell'ambiente aziendale digitale.

RF3A1T3H2–Indebolimento della protezione. Protezione informatica. Tutela legale dei diritti e dei beni. Minacce informatiche, violazioni dei dati e sfruttamento. Rafforzare la difesa

RF3D4CAYG–Il sistema di cibersicurezza AI protegge le risorse digitali attraverso il rilevamento intelligente, il controllo degli accessi e la prevenzione delle minacce, migliorando la sicurezza e la resilienza

RF2XB6811–Rappresentazione digitale della minaccia alla cybersicurezza con le parole CYBER ATTACK evidenziate

RF2PXBX77–Didascalia concettuale Cyber Resilience, Word per misurare la capacità di un'azienda di gestire un attacco informatico

RF3DYDJRA–Concetto di sovranità digitale. Man Palm che supporta il profilo della mappa nazionale pieno di icone di intelligenza artificiale, server, cloud computing, infrastruttura energetica, chip, s

RF3DF8GK0–Strategie per la sicurezza informatica e la protezione dei dati nell'ambiente aziendale digitale.

RF2XGE7R0–Livelli di protezione. Sicurezza informatica. Aggiornamento della protezione. Aumentare la difesa. Livelli di sicurezza e margine di sicurezza.

RF3D4GYKN–Il sistema di cibersicurezza AI protegge le risorse digitali attraverso il rilevamento intelligente, il controllo degli accessi e la prevenzione delle minacce, migliorando la sicurezza e la resilienza

RF2PY358M–Didascalia concettuale Cyber Resilience, Word per misurare la capacità di un'azienda di gestire un attacco informatico

RF3DYDK1G–Concetto di sovranità digitale. Un uomo tocca lo scudo di sicurezza con il profilo della mappa del paese e le icone dell'infrastruttura e dell'ecosistema di intelligenza artificiale, server, cloud, SEMIC

RF3DNM3B1–Strategie per la sicurezza informatica e la protezione dei dati nell'ambiente aziendale digitale.

RF3D3MH2F–Il sistema di cibersicurezza AI protegge le risorse digitali attraverso il rilevamento intelligente, il controllo degli accessi e la prevenzione delle minacce, migliorando la sicurezza e la resilienza

RF2PXTKPW–Didascalia concettuale Cyber Resilience, Word per misurare la capacità di un'azienda di gestire un attacco informatico

RF3DYDJXA–Concetto di sovranità digitale. Hand contiene una mappa nazionale con icone di infrastruttura di intelligenza artificiale, server, cloud computing, energia, chip, semiconduttore,

RF3CKDMPW–Strategie per la sicurezza informatica e la protezione dei dati nell'ambiente aziendale digitale.

RF3DA0KGE–Il sistema di cibersicurezza AI protegge le risorse digitali attraverso il rilevamento intelligente, il controllo degli accessi e la prevenzione delle minacce, migliorando la sicurezza e la resilienza

RF2PXBCP7–Didascalia concettuale Cyber Resilience, Word per misurare la capacità di un'azienda di gestire un attacco informatico

RF3E033F4–Strategie per la sicurezza informatica e la protezione dei dati nell'ambiente aziendale digitale.

RF3D46XEJ–Il sistema di cibersicurezza AI protegge le risorse digitali attraverso il rilevamento intelligente, il controllo degli accessi e la prevenzione delle minacce, migliorando la sicurezza e la resilienza

RF2PXDNTE–Didascalia concettuale Cyber Resilience, Word per misurare la capacità di un'azienda di gestire un attacco informatico

RF3CXDAM6–Strategie per la sicurezza informatica e la protezione dei dati nell'ambiente aziendale digitale.

RF3D48W7R–Il sistema intelligente di cibersicurezza con intelligenza artificiale migliora la protezione digitale, rileva le minacce in tempo reale e garantisce la trasmissione sicura dei dati, migliorando la resilienza

RF3AGFJGR–Immagine del lucchetto di sicurezza online sull'avviso di attacco informatico e sul paesaggio urbano

RF2PXRH3J–Didascalia concettuale Cyber Resilience, Word per misurare la capacità di un'azienda di gestire un attacco informatico

RF3DKKHJM–Strategie per la sicurezza informatica e la protezione dei dati nell'ambiente aziendale digitale.

RF3D46DMJ–Il sistema intelligente di cibersicurezza con intelligenza artificiale migliora la protezione digitale, rileva le minacce in tempo reale e garantisce la trasmissione sicura dei dati, migliorando la resilienza

RF2PXK0BC–Scrittura a mano di testo Cyber Resilience, Word per valutare come un'azienda può gestire un attacco informatico

RF3D4DD90–Il sistema intelligente di cibersicurezza con intelligenza artificiale migliora la protezione digitale, rileva le minacce in tempo reale e garantisce la trasmissione sicura dei dati, migliorando la resilienza

RF2PX83PC–Visualizzazione concettuale Cyber Resilience, Word scritto sulla misura in cui un'azienda può gestire un attacco informatico

RF3D4J3F9–Cloud computing con icone di avviso ed elementi di sicurezza, che rappresentano il rilevamento delle minacce in tempo reale, la prevenzione dei rischi e l'infrastruttura digitale

RF2PY2MXB–Visualizzazione concettuale Cyber Resilience, Business idea misura la capacità di un'azienda di gestire un attacco informatico

RF3D4J1XP–Cloud computing con icone di avviso ed elementi di sicurezza, che rappresentano il rilevamento delle minacce in tempo reale, la prevenzione dei rischi e l'infrastruttura digitale

RF2PY3F73–Ispirazione che mostra Sign Cyber Resilience, Word per valutare come un'azienda possa gestire un attacco informatico

RF3DA0N6N–Lucchetto digitale circondato da diagrammi di sicurezza dei dati che rappresentano crittografia, protezione della rete e analisi sicura della gestione delle informazioni

RF2PW209G–Visualizzazione concettuale Cyber Resilience, Panoramica aziendale misura la capacità di un'azienda di gestire un attacco informatico

RF3D4H06M–Cloud computing con icone di avviso ed elementi di sicurezza, che rappresentano il rilevamento delle minacce in tempo reale, la prevenzione dei rischi e l'infrastruttura digitale

RF2Y8089G–Immagine dell'icona dello scudo e dell'elaborazione dei dati digitali sui server dei computer

RF2PX5DR2–Testo che mostra l'ispirazione Cyber Resilience, Word per valutare come un'azienda può gestire un attacco informatico

RF3DA0M8G–Lucchetto digitale circondato da diagrammi di sicurezza dei dati che rappresentano crittografia, protezione della rete e analisi sicura della gestione delle informazioni

RF2PY39P9–Testo scritto a mano Cyber Resilience, Business Approach misura la capacità di un'azienda di gestire un attacco informatico

RF3D4CC7B–Lucchetto digitale circondato da diagrammi di sicurezza dei dati che rappresentano crittografia, protezione della rete e analisi sicura della gestione delle informazioni

RF2PXGD8Y–Didascalia concettuale Cyber Resilience, panoramica aziendale misura la capacità di un'azienda di gestire un attacco informatico

RF3D4J3NK–Cloud computing con icone di avviso ed elementi di sicurezza, che rappresentano il rilevamento delle minacce in tempo reale, la prevenzione dei rischi e l'infrastruttura digitale

RF2S98X3W–Immagine del testo di sicurezza informatica e dell'elaborazione dei dati digitali su server informatici

RF2PWXHFX–Visualizzazione concettuale Cyber Resilience, Business idea misura la capacità di un'azienda di gestire un attacco informatico

RF3D4H20F–Cloud computing con icone di avviso ed elementi di sicurezza, che rappresentano il rilevamento delle minacce in tempo reale, la prevenzione dei rischi e l'infrastruttura digitale

RF2S88CTM–Immagine del testo di sicurezza informatica e dell'elaborazione dei dati digitali su server informatici

RF2PXDAWW–Mostra la resilienza informatica, concetto che significa misura di come un'azienda può gestire un attacco informatico

RF3D392PA–Lucchetto digitale circondato da diagrammi di sicurezza dei dati che rappresentano crittografia, protezione della rete e analisi sicura della gestione delle informazioni

RF3B0YE2N–Immagine dell'avviso di cyber attacco sulle nuvole e dell'uomo che salta con la corda saltando

RF2PWJHAP–Didascalia concettuale Cyber Resilience, approccio aziendale misura la capacità di un'azienda di gestire un attacco informatico

RF3D35D7B–Lucchetto digitale circondato da diagrammi di sicurezza dei dati che rappresentano crittografia, protezione della rete e analisi sicura della gestione delle informazioni

RF2S88CT6–Immagine delle icone dei lucchetti e dell'elaborazione dei dati sulla scheda a circuito stampato

RF2PTTJM3–Visualizzazione concettuale Cyber Resilience, fotografia concettuale misura il livello di capacità di un'azienda di gestire un attacco informatico

RF3D4H14J–Lucchetto digitale circondato da diagrammi di sicurezza dei dati che rappresentano crittografia, protezione della rete e analisi sicura della gestione delle informazioni

RF2SXX0GD–Immagine del testo di avvertenza cibernetica e dell'elaborazione dei dati sul paesaggio urbano

RF2PWM11C–Visualizzazione concettuale Cyber Resilience, Business idea misura la capacità di un'azienda di gestire un attacco informatico

RF3D3MGXF–Cloud computing con icone di avviso ed elementi di sicurezza, che rappresentano il rilevamento delle minacce in tempo reale, la prevenzione dei rischi e l'infrastruttura digitale

RF2PWTNX2–Didascalia concettuale Cyber Resilience, approccio aziendale misura la capacità di un'azienda di gestire un attacco informatico

RF3D35N41–Lucchetto digitale circondato da diagrammi di sicurezza dei dati che rappresentano crittografia, protezione della rete e analisi sicura della gestione delle informazioni