Vulnerabilità del sistema Immagini Stock

(9,306)Filtri rapidi:

Vulnerabilità del sistema Immagini Stock

RF3C175DM–Il concetto di vulnerabilità della sicurezza informatica. Avviso di sistema avviso di violazione, attacco informatico alla rete di computer, connessione illegale, violazione dei dati,

RF2HMCW45–Sistema hacked avviso sullo schermo del computer dopo cyber attacco sulla rete. Vulnerabilità della cybersicurezza su Internet, virus, violazione dei dati, connessione dannosa

RF2WWMP0N–Collasso del sistema di sicurezza e interruzione della protezione firewall. Vulnerabilità tecnologica dei server alle minacce. Perdita di dati.

RF2H2TY31–Concetto di vulnerabilità strutturale con parti casuali del codice programma. Vulnerabilità strutturale con il background della tecnologia astratta del codice di programmazione di

RF2E255F4–La croce rossa disturba l'ordine della struttura del blocco. Violazione dei termini del contratto, risoluzione della trattativa. Ostacoli artificiali alla corruzione burocratica. Errore c

RF2RDKDWG–Foto flat lay dello smartphone con avviso di sistema hackerato sullo schermo. Informazioni compromesse. Virus Internet sicurezza informatica e criminalità informatica.

RF3D4HF93–Avviso di cyber sicurezza che mostra un cyber rosso per violazioni dei dati, minacce alla rete e vulnerabilità del sistema di cyber sicurezza, con particolare attenzione al rischio per la sicurezza

RF2ABJ9CE–Blocco del disco della motocicletta sulla protezione delle ruote anteriori contro il furto.

RFM49T22–Milano,Italia, Febbraio 2018: Hacker indossare maschera anonimi con i notebook nel buio .foto editoriale.

RF2SXHET1–Grafica di illustrazione del volto del robot IA con intelligenza artificiale deformata. LLM, apprendimento automatico, flusso di informazioni, creazione di idee, concept art a matrice

RF2K51TM8–Cubi di legno con icona giusta e sbagliata. Termini del contratto di violazione, risoluzione, corruzione, mancata conformità, concetto di vulnerabilità del sistema

RF3D5H0KC–Violazione della sicurezza dei dati digitali, accesso a informazioni riservate da parte di hacker, avviso di attacco informatico, exploit di vulnerabilità del sistema, frode online, rischio per la privacy

RF3CK3D0N–Sicurezza informatica, sicurezza dei dati, avviso di hacking e icona di avviso. violazione dei dati, vulnerabilità del sistema e rischi per la privacy di internet.

RF2CY09YA–La crittografia vulnerabile e la sicurezza informatica mostrano un blocco a chiave aperta su uno smartphone nero per attacchi di hacker o cyber-attacco protezione come attività di sicurezza

RF2JGRGXF–Concetto di violazione dei dati medici scrivere su note adesive isolate su tavola di legno.

RFRA114G–Computer virus concetto. Notebook con uomo dentro sequestrato da disgustoso mostro con lunghi tentacoli appiccicosi.

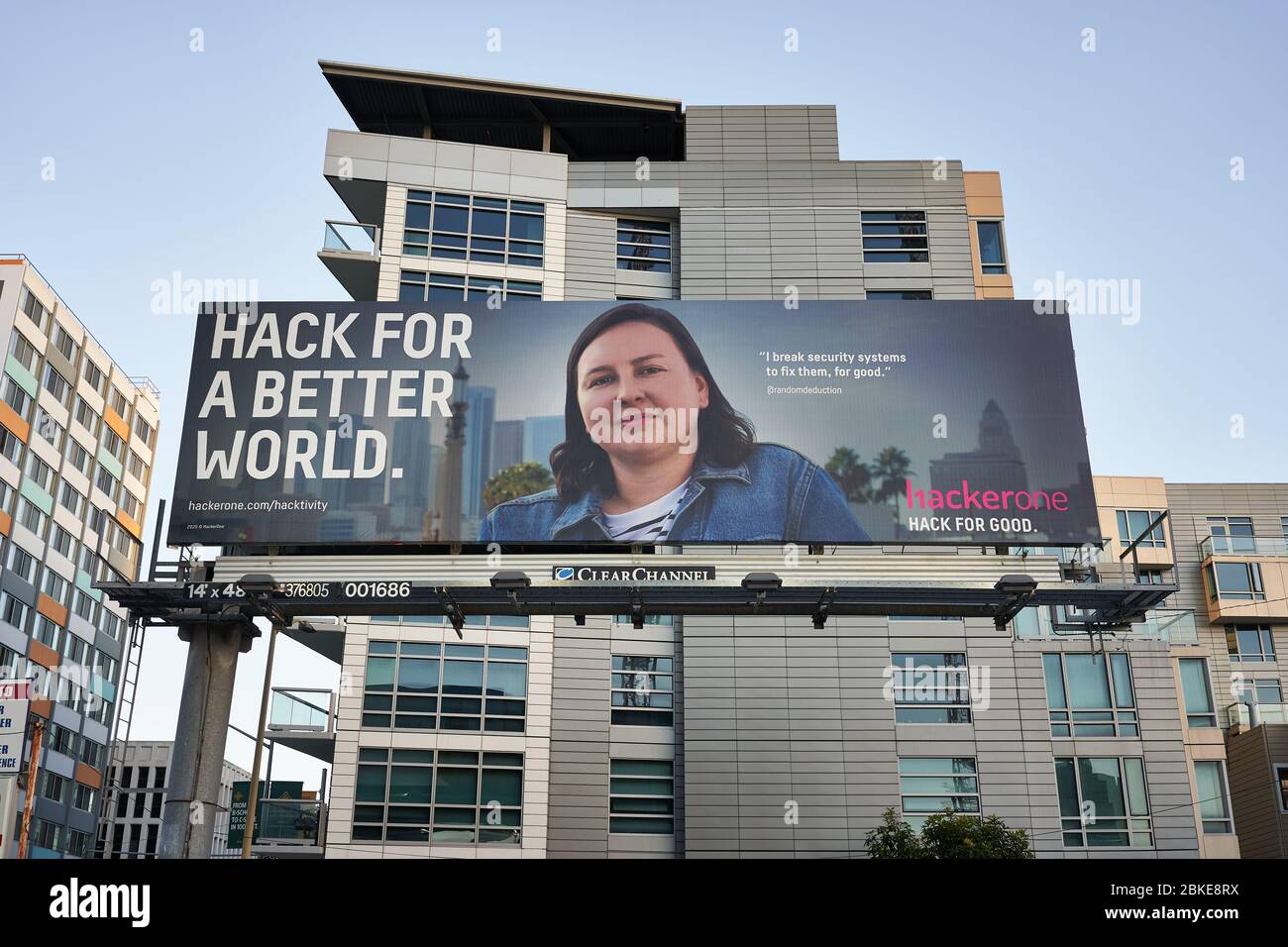

RM2BKE8RX–Il cartellone di HackerOne, società di cybersicurezza con sede a San Francisco, è visto in città. HackerOne è una piattaforma di coordinamento delle vulnerabilità e di bug bounty.

RF2A1FEE9–Lightflare golden entrando in un foro interno di un esterno metallico, web foro significato perdite di dati, la vulnerabilità del sistema,

RF2CCY7BC–Vulnerabilità sanitaria Iscrizione sicurezza stetoscopio di apparecchiature mediche violazione dei dati medici

RFM98TCP–Display che mostra fasi di hacking in corso: sfruttando una vulnerabilità, esecuzione e concesso l'accesso.

RF3CCTY29–Visualizzazione di avvisi DI HACKER su un'interfaccia computer scura, con linee di circuito magenta ed effetti di glitch

RFTRB2WB–Il lucchetto chiuso nella parte anteriore di uno stile di matrice del linguaggio dei computer i dati binari codice. verde blu binary ceduta dal codice rosso. protegge la privacy dell'utente aga

RF2RTTWNY–Gli hacker di sicurezza informatica codificano software dannosi per sfruttare la vulnerabilità in programmi o sistemi in ambienti bui

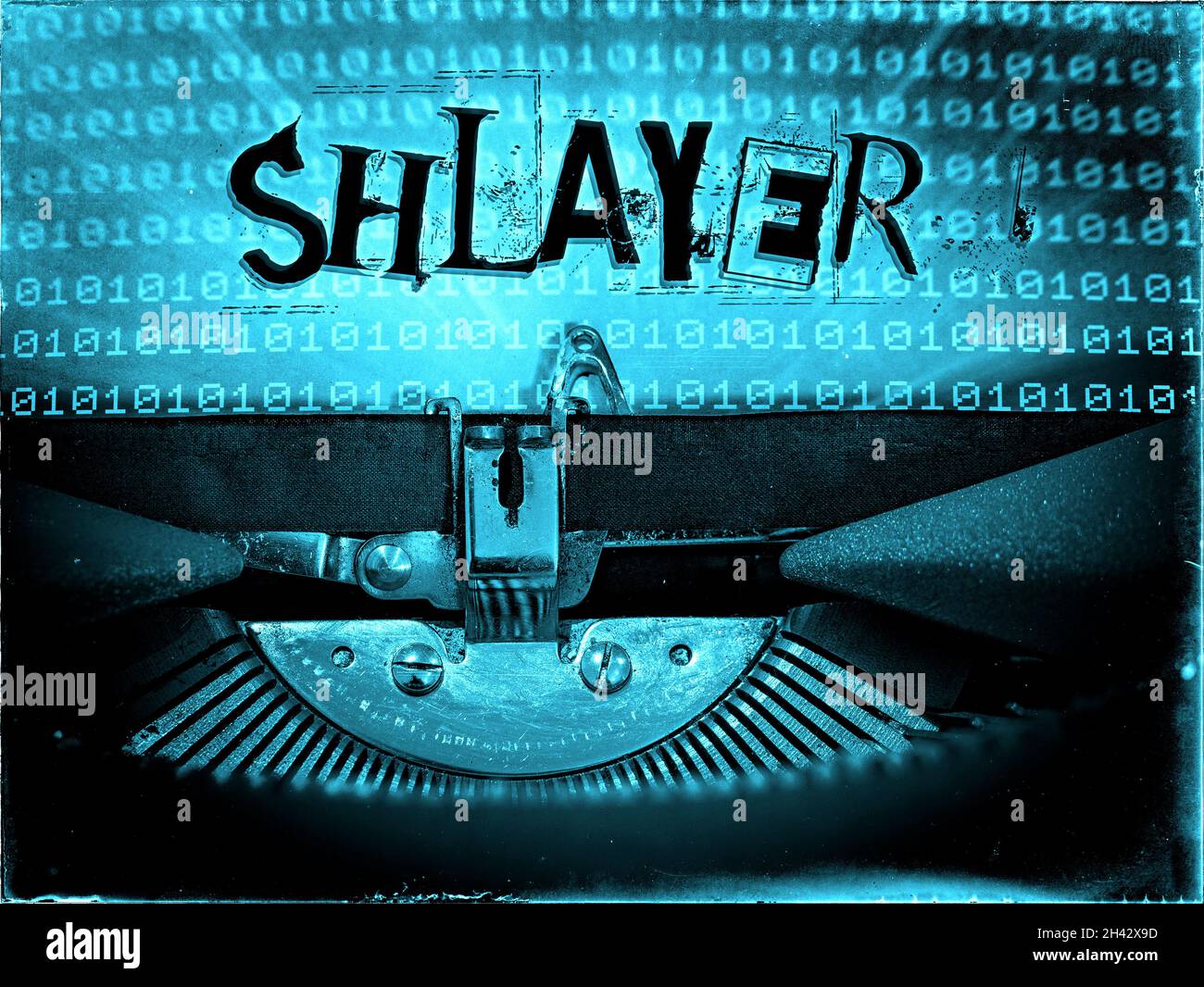

RF2HBG5A1–Immagine della vulnerabilità DI JAVA Log4j. Concetto di sicurezza informatica e sicurezza delle informazioni. Attacchi informatici e criminalità.

RFHTKM62–Bloccare su HDD o harddrive, parte del computer, cyber security concetto, la privacy dei dati

RF3C4RK6P–Facciata di una casa con isolamento danneggiato dal vento che espone mattoni rossi sotto, mostrando vulnerabilità strutturale

RF2XCTJP0–Le mani di una persona digitano su un notebook che visualizza codice hacker, evidenziando i problemi di sicurezza informatica, minacce alla privacy e processi server. Un cyber

RF3DX9B1M–Primo piano di una schermata digitale che mostra un avviso di firewall privato disattivato con un'icona X rossa e un interruttore a levetta, che rappresenta una vulnerabilità della sicurezza informatica A.

RFRYMHGX–Telecamere ostile cerca computer per le password, dati sensibili e possibili backdoor. Sorveglianza di Internet. Una vulnerabilità ad attacchi di hacker concept

RF3CT6MFG–Codice evidenziato che mostra parole chiave virus sovrapposte su una schermata dello sviluppatore, simboleggiando i rischi di malware, hacking e vulnerabilità alla cybersicurezza.

RF2SXX5YF–Gli hacker attaccano i server con cyber terrorismo minacciando la mappa del mondo sugli schermi

RF2J49MK5–Sistema di hacking criminale informatico a monitor, hacker attacca i server web in una stanza buia al computer con monitor che inviano virus utilizzando la vulnerabilità della posta elettronica

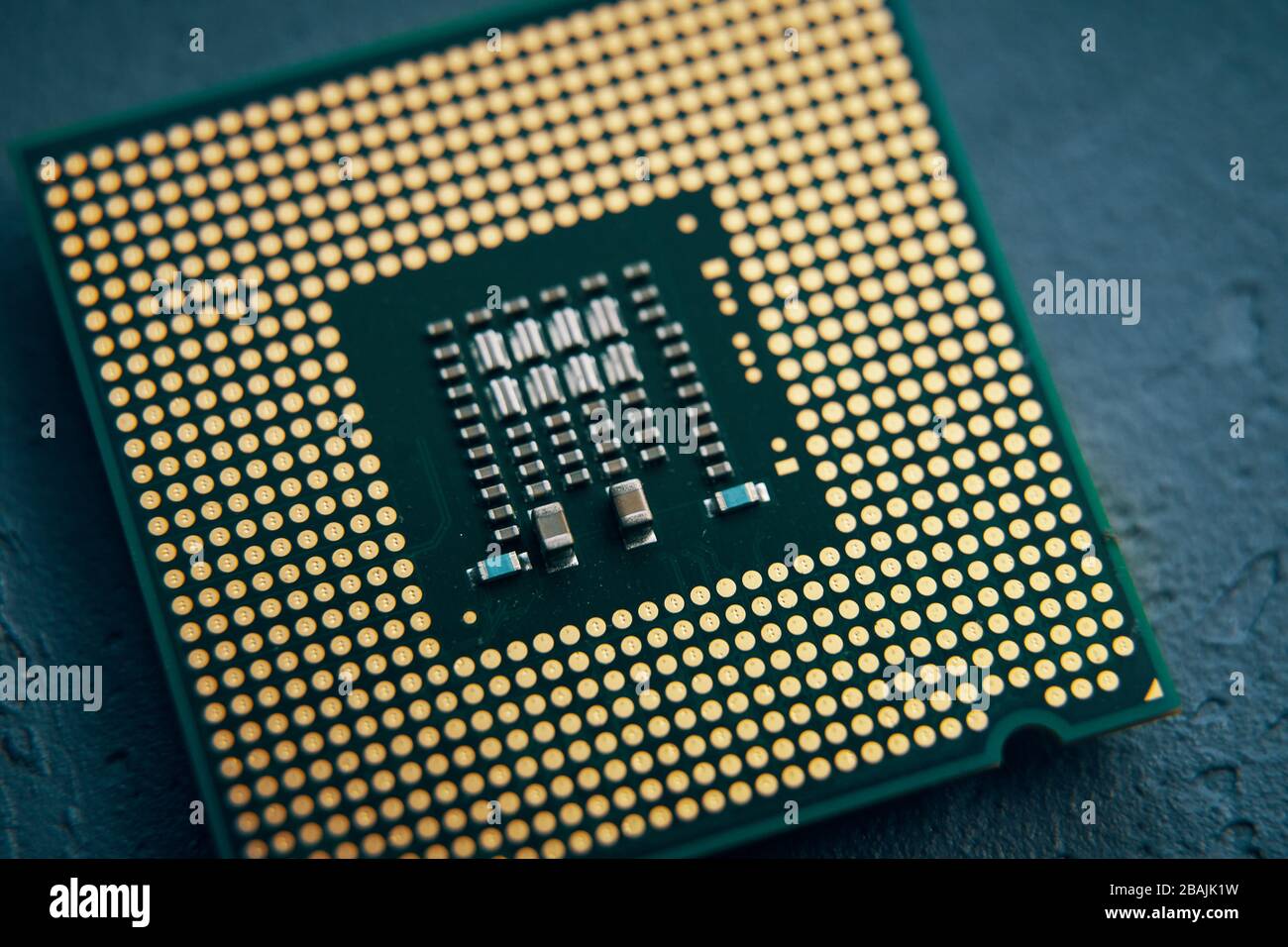

RF2B8KD78–Chip per computer. Concetto CPU processori per computer centrali. Il concetto di hacking e vulnerabilità

RF3DY53NM–Vulnerabilità alla cybersicurezza, violazione dei dati, connessione illegale, concetto di informazioni compromesse

RF2PX1T68–Didascalia concettuale vulnerabilità, Word per Stato di essere esposto alla possibilità di essere attaccato

RF2A970NE–Dati personali il concetto di vulnerabilità. Rosso a forma di lucchetto aperto appeso su una parola hacked più scuro dello sfondo disturbato

RF3DPPMPC–Concetto di sicurezza informatica con lucchetto rosso sbloccato con icona di avviso sulla tastiera nera del computer. Simboleggia la violazione dei dati, la vulnerabilità della sicurezza, ha

RFJRJDXM–Lucchetto blu chiuso sulla parte superiore del computer portatile tastiera: Concetto di immagine per la protezione dei dati, la condivisione delle informazioni, protezione, tecnologia vulnerabilità.

RF3BHMPC2–Rappresentazione concettuale della criminalità informatica con hacker maschi che sfruttano la vulnerabilità del sistema, utilizzando tecniche di programmazione e sorveglianza per ignorare le difese digitali e divulgare informazioni.

RF2T9RF8G–Dati segnale di avvertimento sblocco hacker. Concetto di protezione della sicurezza. Crittografia dannosa per la vulnerabilità degli hacker.

RF3CFNH4K–Una donna d'affari riceve un avviso di sicurezza informatica su smartphone e computer, vulnerabilità dei dati, informazioni compromesse illegali, concetto di digitalizzazione

RF3B45YHM–Il blackout in Spagna e Portogallo mostra un paesaggio urbano buio con pilone elettrico. Crisi energetica europea. Interruzione di corrente e vulnerabilità dell'infrastruttura

RF2D9CM0W–Uno sfondo con parole chiave relative al computer e agli hacker. Testo verde su sfondo nero.

RF3DCX9R0–Sistema di sicurezza ai con intelligenza artificiale visualizzato su un telefono cellulare tenuto da una mano, segnali di avvertimento indicano una vulnerabilità.

RMJ2261K–Concetto di sicurezza aziendale, la sicurezza delle informazioni da virus, criminalità e attacco. Internet sistema sicuro. Sistema di protezione. Avviso di riservatezza

RF3E0B796–Lucchetto e chiavi aperti su un notebook chiuso, immagine concettuale della sicurezza informatica, gestione degli accessi, sicurezza dei dispositivi e potenziale vulnerabilità nel digitale

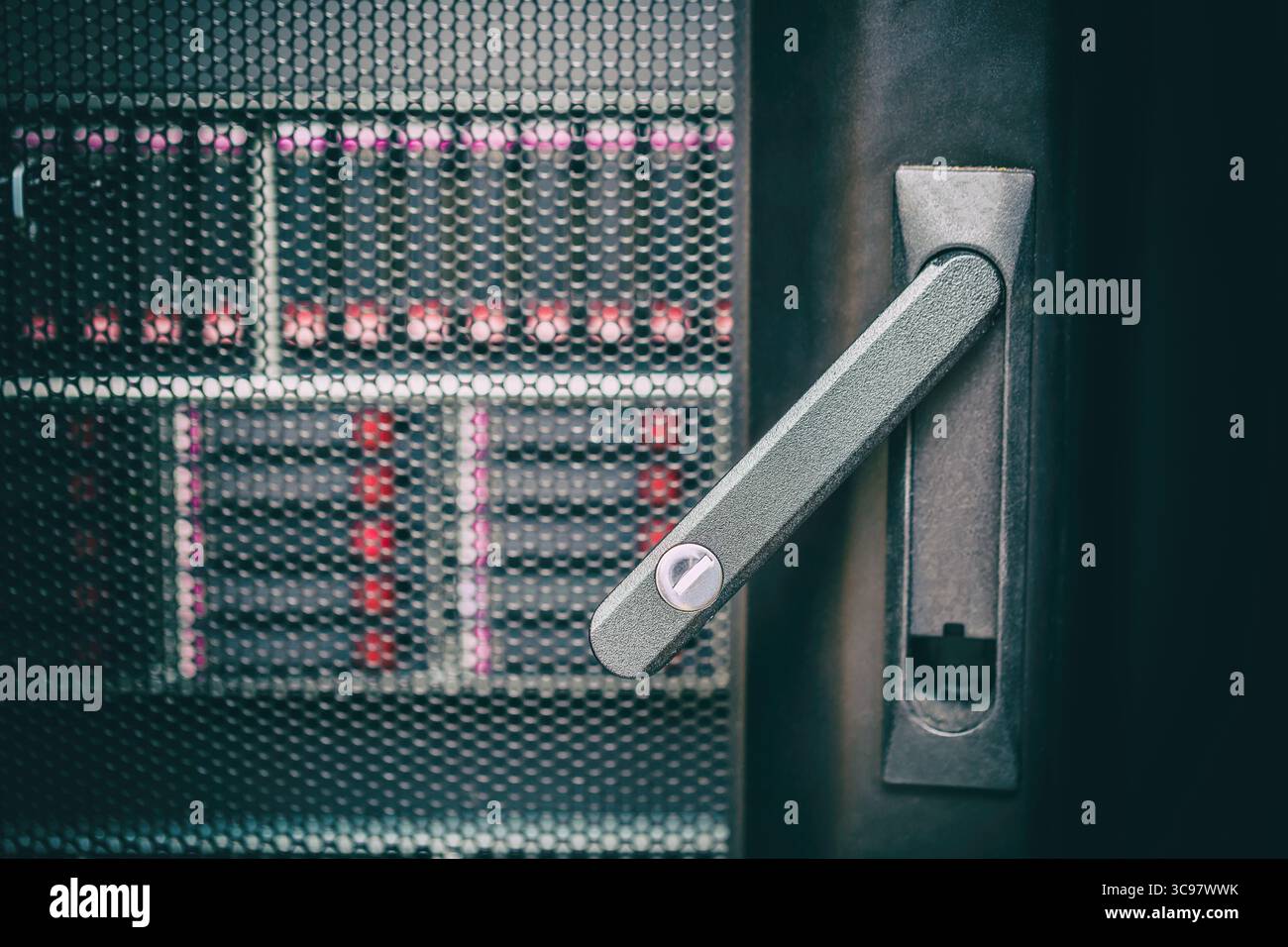

RF3C97WWK–Concetto di vulnerabilità della sicurezza dei dati IT. Chiusura dello sportello del rack server aperto. Dischi di archiviazione nel rack

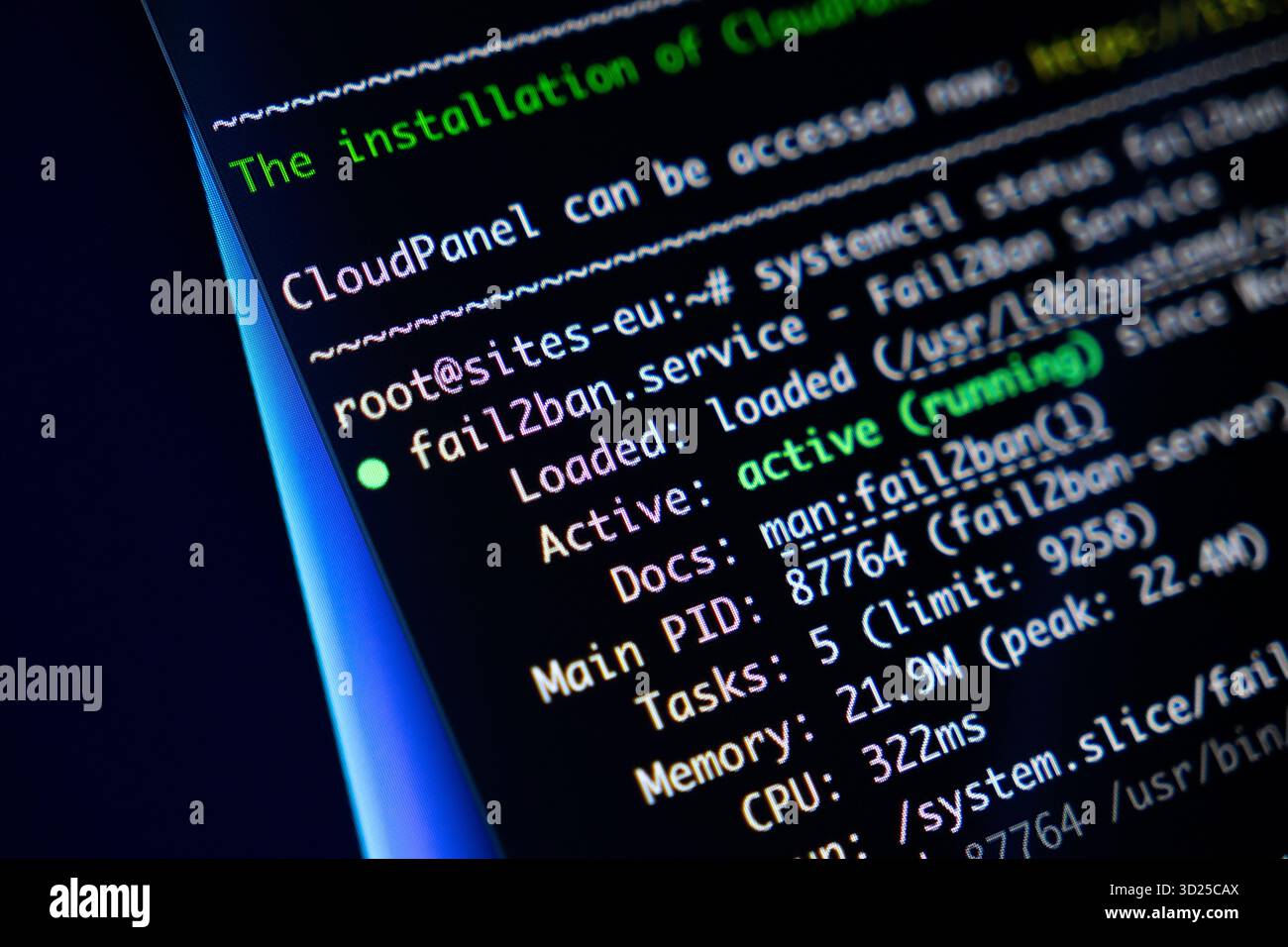

RF3D25CAX–Poznan, Polonia - 24 settembre 2025: La visualizzazione del monitor rivela lo stato del servizio fail2ban attivo, illustrando i protocolli di sicurezza di rete essenziali e la protezione

RF2T32GYJ–lucchetto chiuso che indica la sicurezza contro gli hakers e il sistema su un computer con sfondo cromatico concetto di sicurezza del computer

RF3DY4F6F–Consapevolezza della salute mentale. Una donna seduta da sola, che esprime sentimenti di tristezza e angoscia.

RF2KWJ1MH–Un cybercriminale che mostra la carta di credito che ha appena rubato online. Vulnerabilità dei dati personali. Truffe sulla rete. Avviso di phishing

RF3CHDA34–Sicurezza informatica, avviso di sistema con hacker, protezione contro l'hacking dei dati personali

RF2WX2P6B–Avviso di violazione del sistema dopo un attacco cibernetico. Avviso di sicurezza informatica: Protezione da attacchi informatici, virus e hacker. Proteggete le password, rimanete vigi

RFTARDDX–Disegno a mano la valutazione dei rischi diagramma con marcatore sul panno trasparente bordo isolato su bianco. Gestione e controllo del rischio concetto.

RF2YXCKJC–Centrale elettrica a batteria portatile autonoma, per l'ufficio domestico, su sfondo bianco con isolamento.

RF3DBW354–Concetto di protezione della cibersicurezza con accesso sicuro, crittografia cloud, autenticazione biometrica, e-mail, consapevolezza, e icone di sicurezza internet

RFT490X0–Il lucchetto con catena e le chiavi su un computer portatile tastiera. Cyber security concetto astratto.

RF2SBDRC3–Il concetto prevede la manutenzione del sistema, la garanzia della sicurezza, la protezione dai virus, la prevenzione dei tentativi di hacking di accedere a informazioni critiche. IT inc

RF3DF483C–Sistema di immunità informatica che fornisce una protezione completa contro minacce e attacchi digitali.

RF3C173FD–Concetto del sistema di allarme di sicurezza informatica. Uomo d'affari che lavora al portatile. Hack di rete informatica, crimine e virus, software dannoso, compromesso

RF2HEYDM8–Sistema hacked avviso dopo cyber attacco sulla rete di computer. Vulnerabilità della sicurezza informatica su Internet, virus, violazione dei dati, connessione dannosa. Occupate

RF2WR4T14–Per correggere un errore o una violazione nel sistema. Correzione degli errori. Correzione del bug e mantenimento della continuità.

RF2XEYN4M–Un problema è sorto senza una soluzione alla quale è impossibile riprendere il viaggio. Pericolo grave. Una vulnerabilità aperta nel sistema.

RF2RKWWCY–Donna usa un computer portatile con avviso di sistema hackerato. Informazioni compromesse. Virus Internet sicurezza informatica e criminalità informatica.

RF3D43419–Avviso di cyber sicurezza che mostra un cyber rosso per violazioni dei dati, minacce alla rete e vulnerabilità del sistema di cyber sicurezza, con particolare attenzione al rischio per la sicurezza

RFM49T21–Milano,Italia, Febbraio 2018: Hacker indossare maschera anonimi con i notebook nel buio .foto editoriale.

RF2K51TMC–Cubi di legno con icona giusta e sbagliata. Termini del contratto di violazione, risoluzione, corruzione, mancata conformità, concetto di vulnerabilità del sistema

RF3BB8TM8–Concetto di avvertenza sulla codifica di sicurezza informatica. un uomo d'affari che punta il segnale di allarme rosso sullo schermo, le minacce informatiche, i rischi di hacking e la vulnerabilità del sistema. Secu. Digitale

RF3CK3EC5–Avviso di sicurezza informatica, avviso dati, gestione dei rischi e sicurezza all'innovazione con persone che detengono il pericolo di lampadine, vulnerabilità del sistema e informazioni

RF2CY0A0B–La crittografia vulnerabile e la sicurezza informatica mostrano un blocco a chiave aperta su uno smartphone nero per attacchi di hacker o cyber-attacco protezione come attività di sicurezza

RF2JCP8AN–Concetto di hacker etico professionale. Sei interessato? Sì scriva su un lavoro di ufficio isolato su tavola di legno.

RFRA114H–Cyber security concetto. Mostruoso computer virus cogliere system administartor's mug. Computer portatile con schermo rotto infettati da malware. La perdita di dati del pericolo.

RF2CCY7A9–Vulnerabilità sanitaria Iscrizione sicurezza stetoscopio di apparecchiature mediche violazione dei dati medici

RFM98TD0–Display che mostra fasi di hacking in corso: sfruttando una vulnerabilità, esecuzione e concesso l'accesso.

RF3CKK4R7–Visualizzazione di un grafico a linee rosse frastagliate che si sovrappone al cruscotto di sicurezza con h2 ed etichetta numerica 72

RFTRB2WD–Il lucchetto chiuso nella parte anteriore di uno stile di matrice del linguaggio dei computer i dati binari codice. verde blu binary ceduta dal codice rosso. protegge la privacy dell'utente aga

RF2RTTWNT–Gli hacker informatici codificano malware per sfruttare la vulnerabilità di un programma o di un sistema su un computer in una stanza buia

RFJEP6P2–Bloccare su HDD o harddrive, parte del computer, cyber security concetto, la privacy dei dati

RF2XRK0XN–Concetto di sicurezza informatica. Il programmatore aggiorna il software, l'aggiornamento del sistema, l'archiviazione dei dati