RISPARMIA IL 40% SULL'ACQUISTO DI UNA SINGOLA IMMAGINE, USA IL CODICE: SAVEIMAGE40%

Cell hack Immagini Stock

(938)Filtri rapidi:

Pagina 1 di 10

Cell hack Immagini Stock

Hack scritto sullo schermo di smartphone fotografati contro uno sfondo bianco. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-hack-scritto-sullo-schermo-di-smartphone-fotografati-contro-uno-sfondo-bianco-95603590.html

Hack scritto sullo schermo di smartphone fotografati contro uno sfondo bianco. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-hack-scritto-sullo-schermo-di-smartphone-fotografati-contro-uno-sfondo-bianco-95603590.htmlRMFFF39X–Hack scritto sullo schermo di smartphone fotografati contro uno sfondo bianco.

Truffa, hack o frode telefonica. Pirata informatico online con smartphone. Cellulare cyber scammer su darknet o internet. Minacce di phishing o cybersicurezza. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/truffa-hack-o-frode-telefonica-pirata-informatico-online-con-smartphone-cellulare-cyber-scammer-su-darknet-o-internet-minacce-di-phishing-o-cybersicurezza-image457602814.html

Truffa, hack o frode telefonica. Pirata informatico online con smartphone. Cellulare cyber scammer su darknet o internet. Minacce di phishing o cybersicurezza. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/truffa-hack-o-frode-telefonica-pirata-informatico-online-con-smartphone-cellulare-cyber-scammer-su-darknet-o-internet-minacce-di-phishing-o-cybersicurezza-image457602814.htmlRF2HGDH1J–Truffa, hack o frode telefonica. Pirata informatico online con smartphone. Cellulare cyber scammer su darknet o internet. Minacce di phishing o cybersicurezza.

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144263460.html

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144263460.htmlRFJAKNEC–Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D

Free Roaming in Euro, dell'UE. Il cellulare in mano con sfondo di viaggio. Concetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/free-roaming-in-euro-dell-ue-il-cellulare-in-mano-con-sfondo-di-viaggio-concetto-image150340640.html

Free Roaming in Euro, dell'UE. Il cellulare in mano con sfondo di viaggio. Concetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/free-roaming-in-euro-dell-ue-il-cellulare-in-mano-con-sfondo-di-viaggio-concetto-image150340640.htmlRFJMGH0G–Free Roaming in Euro, dell'UE. Il cellulare in mano con sfondo di viaggio. Concetto

Hacker che utilizza il suo laptop su dati e Coronavirus Covid19 cellulare Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-che-utilizza-il-suo-laptop-su-dati-e-coronavirus-covid19-cellulare-image359261691.html

Hacker che utilizza il suo laptop su dati e Coronavirus Covid19 cellulare Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-che-utilizza-il-suo-laptop-su-dati-e-coronavirus-covid19-cellulare-image359261691.htmlRF2BTDNXK–Hacker che utilizza il suo laptop su dati e Coronavirus Covid19 cellulare

Il blocco del telefono sbloccare Secure cella Mobile Smart Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-blocco-del-telefono-sbloccare-secure-cella-mobile-smart-89412513.html

Il blocco del telefono sbloccare Secure cella Mobile Smart Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-blocco-del-telefono-sbloccare-secure-cella-mobile-smart-89412513.htmlRFF5D2G1–Il blocco del telefono sbloccare Secure cella Mobile Smart

Bug donna di legno su una cella esagonale evidenziata in rosso. Illustrazione del concetto di bug del software, patch di aggiornamento e falle di sicurezza Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/bug-donna-di-legno-su-una-cella-esagonale-evidenziata-in-rosso-illustrazione-del-concetto-di-bug-del-software-patch-di-aggiornamento-e-falle-di-sicurezza-image550808523.html

Bug donna di legno su una cella esagonale evidenziata in rosso. Illustrazione del concetto di bug del software, patch di aggiornamento e falle di sicurezza Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/bug-donna-di-legno-su-una-cella-esagonale-evidenziata-in-rosso-illustrazione-del-concetto-di-bug-del-software-patch-di-aggiornamento-e-falle-di-sicurezza-image550808523.htmlRF2R03DTY–Bug donna di legno su una cella esagonale evidenziata in rosso. Illustrazione del concetto di bug del software, patch di aggiornamento e falle di sicurezza

Protezione degli smartphone keylock concetto dello schermo. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/protezione-degli-smartphone-keylock-concetto-dello-schermo-image184643534.html

Protezione degli smartphone keylock concetto dello schermo. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/protezione-degli-smartphone-keylock-concetto-dello-schermo-image184643534.htmlRFMMB6KX–Protezione degli smartphone keylock concetto dello schermo.

Hacker nella maschera di isolato di smartphone illustrazione vettoriale EPS10 Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-nella-maschera-di-isolato-di-smartphone-illustrazione-vettoriale-eps10-image217367298.html

Hacker nella maschera di isolato di smartphone illustrazione vettoriale EPS10 Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-nella-maschera-di-isolato-di-smartphone-illustrazione-vettoriale-eps10-image217367298.htmlRFPHHX5P–Hacker nella maschera di isolato di smartphone illustrazione vettoriale EPS10

Telefono Hacking Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-telefono-hacking-37673080.html

Telefono Hacking Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-telefono-hacking-37673080.htmlRMC584B4–Telefono Hacking

Testo del virus del computer, segno. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/testo-del-virus-del-computer-segno-image461165104.html

Testo del virus del computer, segno. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/testo-del-virus-del-computer-segno-image461165104.htmlRF2HP7TP8–Testo del virus del computer, segno.

Il telefono cellulare mostra uno scudo, un campo di immissione della password e un lucchetto che viene aperto con una chiave dorata. Cybersicurezza dei telefoni cellulari e di Internet Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/il-telefono-cellulare-mostra-uno-scudo-un-campo-di-immissione-della-password-e-un-lucchetto-che-viene-aperto-con-una-chiave-dorata-cybersicurezza-dei-telefoni-cellulari-e-di-internet-image484357631.html

Il telefono cellulare mostra uno scudo, un campo di immissione della password e un lucchetto che viene aperto con una chiave dorata. Cybersicurezza dei telefoni cellulari e di Internet Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/il-telefono-cellulare-mostra-uno-scudo-un-campo-di-immissione-della-password-e-un-lucchetto-che-viene-aperto-con-una-chiave-dorata-cybersicurezza-dei-telefoni-cellulari-e-di-internet-image484357631.htmlRF2K40B2R–Il telefono cellulare mostra uno scudo, un campo di immissione della password e un lucchetto che viene aperto con una chiave dorata. Cybersicurezza dei telefoni cellulari e di Internet

RF2HP76A7–Virus del computer. Trojan, rete online, icona di sicurezza Internet.

Cellulare e la sfocatura mani con schermo vuoto. concetto di comunicazione. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cellulare-e-la-sfocatura-mani-con-schermo-vuoto-concetto-di-comunicazione-142373107.html

Cellulare e la sfocatura mani con schermo vuoto. concetto di comunicazione. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cellulare-e-la-sfocatura-mani-con-schermo-vuoto-concetto-di-comunicazione-142373107.htmlRFJ7HJ9R–Cellulare e la sfocatura mani con schermo vuoto. concetto di comunicazione.

Pericolosa penale minacciando la vittima per telefono, esigente il denaro tramite il ricatto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-pericolosa-penale-minacciando-la-vittima-per-telefono-esigente-il-denaro-tramite-il-ricatto-176182953.html

Pericolosa penale minacciando la vittima per telefono, esigente il denaro tramite il ricatto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-pericolosa-penale-minacciando-la-vittima-per-telefono-esigente-il-denaro-tramite-il-ricatto-176182953.htmlRFM6HR49–Pericolosa penale minacciando la vittima per telefono, esigente il denaro tramite il ricatto

Lente d'ingrandimento lettura smartphone o persone in movimento. Concetto di tecnologia Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/lente-d-ingrandimento-lettura-smartphone-o-persone-in-movimento-concetto-di-tecnologia-image481914104.html

Lente d'ingrandimento lettura smartphone o persone in movimento. Concetto di tecnologia Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/lente-d-ingrandimento-lettura-smartphone-o-persone-in-movimento-concetto-di-tecnologia-image481914104.htmlRF2K012A0–Lente d'ingrandimento lettura smartphone o persone in movimento. Concetto di tecnologia

RFW2M89A–Volto irriconoscibile incappucciati persona utilizzando il telefono cellulare e il furto di identità e tecnologia il concetto di criminalità, il fuoco selettivo sul corpo. hacking uno smartphone

Applicazioni vietate su uno smartphone. Accesso limitato ai dati utente. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/applicazioni-vietate-su-uno-smartphone-accesso-limitato-ai-dati-utente-image471841870.html

Applicazioni vietate su uno smartphone. Accesso limitato ai dati utente. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/applicazioni-vietate-su-uno-smartphone-accesso-limitato-ai-dati-utente-image471841870.htmlRF2JBJ73A–Applicazioni vietate su uno smartphone. Accesso limitato ai dati utente.

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953325.html

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953325.htmlRFHNX2R9–Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario.

Hack scritto sullo schermo di smartphone fotografati contro uno sfondo bianco. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-hack-scritto-sullo-schermo-di-smartphone-fotografati-contro-uno-sfondo-bianco-95603595.html

Hack scritto sullo schermo di smartphone fotografati contro uno sfondo bianco. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-hack-scritto-sullo-schermo-di-smartphone-fotografati-contro-uno-sfondo-bianco-95603595.htmlRMFFF3A3–Hack scritto sullo schermo di smartphone fotografati contro uno sfondo bianco.

Hack, truffa o frode sui dati telefonici. Cyber hacker o scammer online. Protezione antivirus contro spyware, ransomware, phishing e cybersicurezza. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hack-truffa-o-frode-sui-dati-telefonici-cyber-hacker-o-scammer-online-protezione-antivirus-contro-spyware-ransomware-phishing-e-cybersicurezza-image505586531.html

Hack, truffa o frode sui dati telefonici. Cyber hacker o scammer online. Protezione antivirus contro spyware, ransomware, phishing e cybersicurezza. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hack-truffa-o-frode-sui-dati-telefonici-cyber-hacker-o-scammer-online-protezione-antivirus-contro-spyware-ransomware-phishing-e-cybersicurezza-image505586531.htmlRF2MAFCNR–Hack, truffa o frode sui dati telefonici. Cyber hacker o scammer online. Protezione antivirus contro spyware, ransomware, phishing e cybersicurezza.

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144260541.html

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144260541.htmlRFJAKHP5–Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D

Cybersicurezza nel telefono cellulare contro truffe, hack e frodi. Smartphone crittografato. Blocco password. Pirata informatico online. Il Cyber-scammer utilizza la tecnologia. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cybersicurezza-nel-telefono-cellulare-contro-truffe-hack-e-frodi-smartphone-crittografato-blocco-password-pirata-informatico-online-il-cyber-scammer-utilizza-la-tecnologia-image457603541.html

Cybersicurezza nel telefono cellulare contro truffe, hack e frodi. Smartphone crittografato. Blocco password. Pirata informatico online. Il Cyber-scammer utilizza la tecnologia. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cybersicurezza-nel-telefono-cellulare-contro-truffe-hack-e-frodi-smartphone-crittografato-blocco-password-pirata-informatico-online-il-cyber-scammer-utilizza-la-tecnologia-image457603541.htmlRF2HGDHYH–Cybersicurezza nel telefono cellulare contro truffe, hack e frodi. Smartphone crittografato. Blocco password. Pirata informatico online. Il Cyber-scammer utilizza la tecnologia.

Hacker durante il covid19 coronavirus pandemia su dati e la scansione delle cellule del covid19 coronavirus rosso Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-durante-il-covid19-coronavirus-pandemia-su-dati-e-la-scansione-delle-cellule-del-covid19-coronavirus-rosso-image359261969.html

Hacker durante il covid19 coronavirus pandemia su dati e la scansione delle cellule del covid19 coronavirus rosso Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-durante-il-covid19-coronavirus-pandemia-su-dati-e-la-scansione-delle-cellule-del-covid19-coronavirus-rosso-image359261969.htmlRF2BTDP8H–Hacker durante il covid19 coronavirus pandemia su dati e la scansione delle cellule del covid19 coronavirus rosso

Darkweb, darknet e hacking concetto. Hacker con cellulare. Uomo che utilizza il Web scuro con lo smartphone. Frodi ai telefoni cellulari, truffe online e sicurezza informatica. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/darkweb-darknet-e-hacking-concetto-hacker-con-cellulare-uomo-che-utilizza-il-web-scuro-con-lo-smartphone-frodi-ai-telefoni-cellulari-truffe-online-e-sicurezza-informatica-image349410677.html

Darkweb, darknet e hacking concetto. Hacker con cellulare. Uomo che utilizza il Web scuro con lo smartphone. Frodi ai telefoni cellulari, truffe online e sicurezza informatica. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/darkweb-darknet-e-hacking-concetto-hacker-con-cellulare-uomo-che-utilizza-il-web-scuro-con-lo-smartphone-frodi-ai-telefoni-cellulari-truffe-online-e-sicurezza-informatica-image349410677.htmlRF2B8D0TN–Darkweb, darknet e hacking concetto. Hacker con cellulare. Uomo che utilizza il Web scuro con lo smartphone. Frodi ai telefoni cellulari, truffe online e sicurezza informatica.

Un segnale di divieto di accesso su una schermata dello smartphone fotografati contro uno sfondo bianco. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-un-segnale-di-divieto-di-accesso-su-una-schermata-dello-smartphone-fotografati-contro-uno-sfondo-bianco-93057414.html

Un segnale di divieto di accesso su una schermata dello smartphone fotografati contro uno sfondo bianco. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-un-segnale-di-divieto-di-accesso-su-una-schermata-dello-smartphone-fotografati-contro-uno-sfondo-bianco-93057414.htmlRMFBB3K2–Un segnale di divieto di accesso su una schermata dello smartphone fotografati contro uno sfondo bianco.

La sicurezza dei dati telefonici protegge dalle truffe e dai reati mobili. Privacy online e sicurezza informatica grazie alla password dell'app cellulare. Spionaggio, spyware o furto di identità. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/la-sicurezza-dei-dati-telefonici-protegge-dalle-truffe-e-dai-reati-mobili-privacy-online-e-sicurezza-informatica-grazie-alla-password-dell-app-cellulare-spionaggio-spyware-o-furto-di-identita-image603195970.html

La sicurezza dei dati telefonici protegge dalle truffe e dai reati mobili. Privacy online e sicurezza informatica grazie alla password dell'app cellulare. Spionaggio, spyware o furto di identità. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/la-sicurezza-dei-dati-telefonici-protegge-dalle-truffe-e-dai-reati-mobili-privacy-online-e-sicurezza-informatica-grazie-alla-password-dell-app-cellulare-spionaggio-spyware-o-furto-di-identita-image603195970.htmlRF2X19XH6–La sicurezza dei dati telefonici protegge dalle truffe e dai reati mobili. Privacy online e sicurezza informatica grazie alla password dell'app cellulare. Spionaggio, spyware o furto di identità.

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953402.html

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953402.htmlRFHNX2X2–Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario.

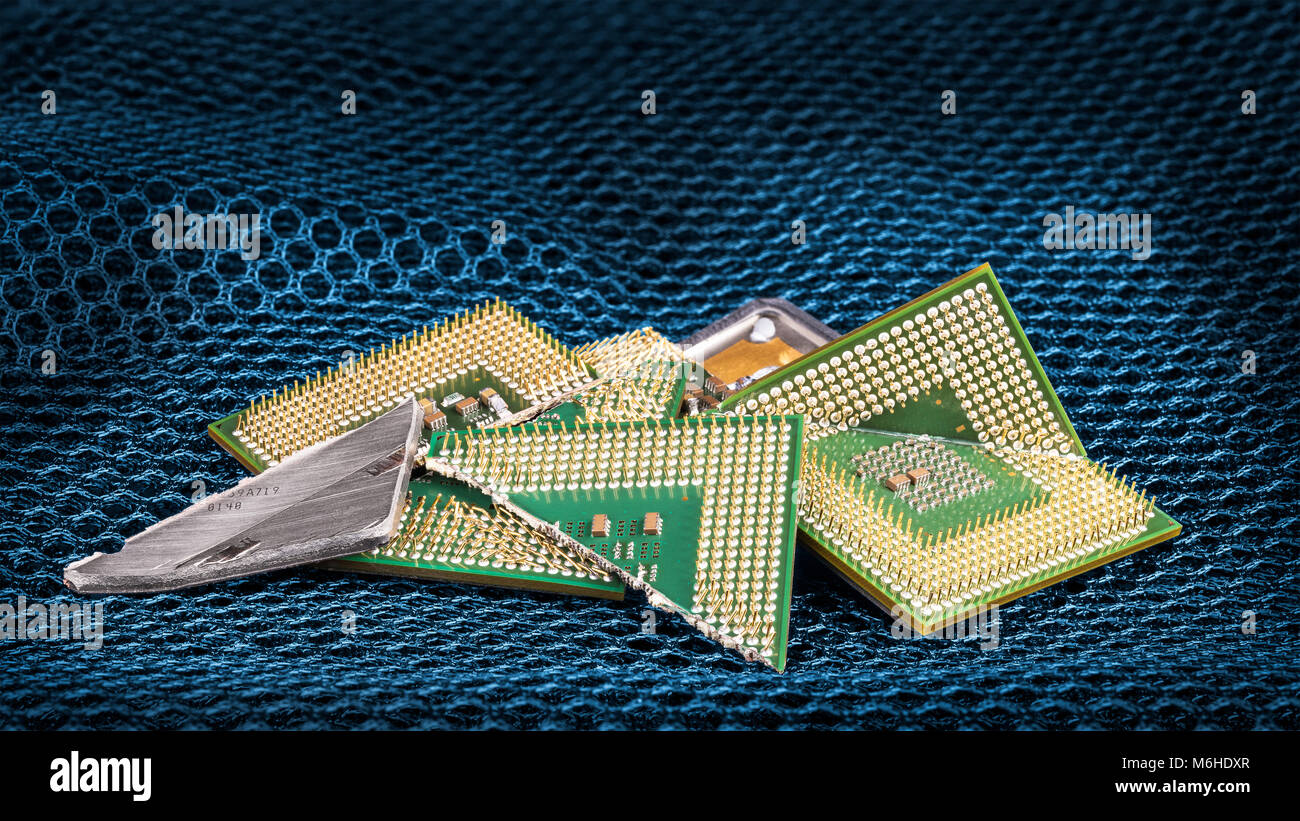

Computer rotto processori su esagonale a maglia a trama. Lo sfondo da schegge di microchip con bug critico. Cyber security, industria elettronica. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-computer-rotto-processori-su-esagonale-a-maglia-a-trama-lo-sfondo-da-schegge-di-microchip-con-bug-critico-cyber-security-industria-elettronica-176175743.html

Computer rotto processori su esagonale a maglia a trama. Lo sfondo da schegge di microchip con bug critico. Cyber security, industria elettronica. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-computer-rotto-processori-su-esagonale-a-maglia-a-trama-lo-sfondo-da-schegge-di-microchip-con-bug-critico-cyber-security-industria-elettronica-176175743.htmlRFM6HDXR–Computer rotto processori su esagonale a maglia a trama. Lo sfondo da schegge di microchip con bug critico. Cyber security, industria elettronica.

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953471.html

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953471.htmlRFHNX30F–Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario.

Whatsapp emoji Smiley face - illustrazione di comunicazione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/whatsapp-emoji-smiley-face-illustrazione-di-comunicazione-image246324727.html

Whatsapp emoji Smiley face - illustrazione di comunicazione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/whatsapp-emoji-smiley-face-illustrazione-di-comunicazione-image246324727.htmlRFT8N1KK–Whatsapp emoji Smiley face - illustrazione di comunicazione

Uomo che usa il personal computer con rete volante Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-che-usa-il-personal-computer-con-rete-volante-image353803176.html

Uomo che usa il personal computer con rete volante Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-che-usa-il-personal-computer-con-rete-volante-image353803176.htmlRF2BFH3FM–Uomo che usa il personal computer con rete volante

Cellulare e la sfocatura mani con schermo vuoto. concetto di comunicazione. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cellulare-e-la-sfocatura-mani-con-schermo-vuoto-concetto-di-comunicazione-142373115.html

Cellulare e la sfocatura mani con schermo vuoto. concetto di comunicazione. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cellulare-e-la-sfocatura-mani-con-schermo-vuoto-concetto-di-comunicazione-142373115.htmlRFJ7HJA3–Cellulare e la sfocatura mani con schermo vuoto. concetto di comunicazione.

Scammer detiene smartphone, crepe l'autenticazione a due fattori, ruba denaro online Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-scammer-detiene-smartphone-crepe-l-autenticazione-a-due-fattori-ruba-denaro-online-176182950.html

Scammer detiene smartphone, crepe l'autenticazione a due fattori, ruba denaro online Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-scammer-detiene-smartphone-crepe-l-autenticazione-a-due-fattori-ruba-denaro-online-176182950.htmlRFM6HR46–Scammer detiene smartphone, crepe l'autenticazione a due fattori, ruba denaro online

Donna che utilizza un personal computer con rete volante Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/donna-che-utilizza-un-personal-computer-con-rete-volante-image355172794.html

Donna che utilizza un personal computer con rete volante Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/donna-che-utilizza-un-personal-computer-con-rete-volante-image355172794.htmlRF2BHREEJ–Donna che utilizza un personal computer con rete volante

Protezione dei dati e pagamenti online sicuri. Tecnologie di sicurezza e crittografia dei dati di Cyber-Internet . Vista closeup della mano della donna utilizzando il cellulare e. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/protezione-dei-dati-e-pagamenti-online-sicuri-tecnologie-di-sicurezza-e-crittografia-dei-dati-di-cyber-internet-vista-closeup-della-mano-della-donna-utilizzando-il-cellulare-e-image437669412.html

Protezione dei dati e pagamenti online sicuri. Tecnologie di sicurezza e crittografia dei dati di Cyber-Internet . Vista closeup della mano della donna utilizzando il cellulare e. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/protezione-dei-dati-e-pagamenti-online-sicuri-tecnologie-di-sicurezza-e-crittografia-dei-dati-di-cyber-internet-vista-closeup-della-mano-della-donna-utilizzando-il-cellulare-e-image437669412.htmlRF2GC1FPC–Protezione dei dati e pagamenti online sicuri. Tecnologie di sicurezza e crittografia dei dati di Cyber-Internet . Vista closeup della mano della donna utilizzando il cellulare e.

Applicazioni vietate su uno smartphone. Accesso limitato ai dati utente. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/applicazioni-vietate-su-uno-smartphone-accesso-limitato-ai-dati-utente-image472585460.html

Applicazioni vietate su uno smartphone. Accesso limitato ai dati utente. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/applicazioni-vietate-su-uno-smartphone-accesso-limitato-ai-dati-utente-image472585460.htmlRF2JCT3G4–Applicazioni vietate su uno smartphone. Accesso limitato ai dati utente.

Uomo d'affari su sfondo sfocato toccando rete volante Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-su-sfondo-sfocato-toccando-rete-volante-image354532499.html

Uomo d'affari su sfondo sfocato toccando rete volante Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-su-sfondo-sfocato-toccando-rete-volante-image354532499.htmlRF2BGP9PY–Uomo d'affari su sfondo sfocato toccando rete volante

Razza mista donna per arrivare in taxi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/razza-mista-donna-per-arrivare-in-taxi-image66983486.html

Razza mista donna per arrivare in taxi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/razza-mista-donna-per-arrivare-in-taxi-image66983486.htmlRFDTYA3A–Razza mista donna per arrivare in taxi

Donna che utilizza un personal computer con rete volante Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/donna-che-utilizza-un-personal-computer-con-rete-volante-image353804962.html

Donna che utilizza un personal computer con rete volante Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/donna-che-utilizza-un-personal-computer-con-rete-volante-image353804962.htmlRF2BFH5RE–Donna che utilizza un personal computer con rete volante

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144986906.html

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144986906.htmlRFJBTM7P–Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D

Catena di blocco antifurto del telefono cellulare. Sicurezza di rete. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/catena-di-blocco-antifurto-del-telefono-cellulare-sicurezza-di-rete-image453619636.html

Catena di blocco antifurto del telefono cellulare. Sicurezza di rete. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/catena-di-blocco-antifurto-del-telefono-cellulare-sicurezza-di-rete-image453619636.htmlRF2HA04D8–Catena di blocco antifurto del telefono cellulare. Sicurezza di rete.

Brown barbuto giovane ragazzo seduto su scale street, utilizzando il suo smartphone , indossando un grigio e arancione hack , una T-shirt nera, verde Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-brown-barbuto-giovane-ragazzo-seduto-su-scale-street-utilizzando-il-suo-smartphone-indossando-un-grigio-e-arancione-hack-una-t-shirt-nera-verde-91129932.html

Brown barbuto giovane ragazzo seduto su scale street, utilizzando il suo smartphone , indossando un grigio e arancione hack , una T-shirt nera, verde Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-brown-barbuto-giovane-ragazzo-seduto-su-scale-street-utilizzando-il-suo-smartphone-indossando-un-grigio-e-arancione-hack-una-t-shirt-nera-verde-91129932.htmlRFF8794C–Brown barbuto giovane ragazzo seduto su scale street, utilizzando il suo smartphone , indossando un grigio e arancione hack , una T-shirt nera, verde

smartphone con blocco catena, il concetto di sicurezza per smartphone Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/smartphone-con-blocco-catena-il-concetto-di-sicurezza-per-smartphone-image353441725.html

smartphone con blocco catena, il concetto di sicurezza per smartphone Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/smartphone-con-blocco-catena-il-concetto-di-sicurezza-per-smartphone-image353441725.htmlRF2BF0JEN–smartphone con blocco catena, il concetto di sicurezza per smartphone

Hacking di dispositivi digitali utilizzando il concetto di server online. Gli hacker utilizzano i server cloud per hackerare gli smartphone, i tablet, i computer e i laptop. Hacker Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacking-di-dispositivi-digitali-utilizzando-il-concetto-di-server-online-gli-hacker-utilizzano-i-server-cloud-per-hackerare-gli-smartphone-i-tablet-i-computer-e-i-laptop-hacker-image492342595.html

Hacking di dispositivi digitali utilizzando il concetto di server online. Gli hacker utilizzano i server cloud per hackerare gli smartphone, i tablet, i computer e i laptop. Hacker Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacking-di-dispositivi-digitali-utilizzando-il-concetto-di-server-online-gli-hacker-utilizzano-i-server-cloud-per-hackerare-gli-smartphone-i-tablet-i-computer-e-i-laptop-hacker-image492342595.htmlRF2KH0403–Hacking di dispositivi digitali utilizzando il concetto di server online. Gli hacker utilizzano i server cloud per hackerare gli smartphone, i tablet, i computer e i laptop. Hacker

smartphone con blocco catena, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/smartphone-con-blocco-catena-primo-piano-image352256343.html

smartphone con blocco catena, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/smartphone-con-blocco-catena-primo-piano-image352256343.htmlRF2BD2JFK–smartphone con blocco catena, primo piano

Hacker con nessun accesso sul computer le chiamate su cellulare Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-con-nessun-accesso-sul-computer-le-chiamate-su-cellulare-image257964431.html

Hacker con nessun accesso sul computer le chiamate su cellulare Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-con-nessun-accesso-sul-computer-le-chiamate-su-cellulare-image257964431.htmlRFTYK87B–Hacker con nessun accesso sul computer le chiamate su cellulare

Sullo schermo di un telefono cellulare viene visualizzato un testo malware e un segnale di avviso. Un uomo disperato che tiene il suo telefono infetto hacked. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sullo-schermo-di-un-telefono-cellulare-viene-visualizzato-un-testo-malware-e-un-segnale-di-avviso-un-uomo-disperato-che-tiene-il-suo-telefono-infetto-hacked-image401357103.html

Sullo schermo di un telefono cellulare viene visualizzato un testo malware e un segnale di avviso. Un uomo disperato che tiene il suo telefono infetto hacked. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sullo-schermo-di-un-telefono-cellulare-viene-visualizzato-un-testo-malware-e-un-segnale-di-avviso-un-uomo-disperato-che-tiene-il-suo-telefono-infetto-hacked-image401357103.htmlRF2E8YB27–Sullo schermo di un telefono cellulare viene visualizzato un testo malware e un segnale di avviso. Un uomo disperato che tiene il suo telefono infetto hacked.

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953545.html

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953545.htmlRFHNX335–Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario.

Whatssapp volto triste illustrazione emoji - hacked Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/whatssapp-volto-triste-illustrazione-emoji-hacked-image246324725.html

Whatssapp volto triste illustrazione emoji - hacked Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/whatssapp-volto-triste-illustrazione-emoji-hacked-image246324725.htmlRFT8N1KH–Whatssapp volto triste illustrazione emoji - hacked

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953263.html

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953263.htmlRFHNX2N3–Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario.

Cellulare e la sfocatura mani con schermo vuoto. concetto di comunicazione. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cellulare-e-la-sfocatura-mani-con-schermo-vuoto-concetto-di-comunicazione-142372955.html

Cellulare e la sfocatura mani con schermo vuoto. concetto di comunicazione. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cellulare-e-la-sfocatura-mani-con-schermo-vuoto-concetto-di-comunicazione-142372955.htmlRFJ7HJ4B–Cellulare e la sfocatura mani con schermo vuoto. concetto di comunicazione.

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953274.html

Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-messa-a-fuoco-selettiva-della-miniatura-su-smart-phone-con-il-lucchetto-della-catena-sfondo-astratto-per-la-soluzione-di-sicurezza-smart-phone-forma-non-proprietario-133953274.htmlRFHNX2NE–Messa a fuoco selettiva della miniatura su smart phone con il lucchetto della catena,sfondo astratto per la soluzione di sicurezza smart phone forma non proprietario.

Una coppia di mani a tazza attesa e attenzione per la tecnologia che tutti sembrano godere di più, i loro telefoni cellulari / telefoni intelligenti. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/una-coppia-di-mani-a-tazza-attesa-e-attenzione-per-la-tecnologia-che-tutti-sembrano-godere-di-piu-i-loro-telefoni-cellulari-telefoni-intelligenti-image337366268.html

Una coppia di mani a tazza attesa e attenzione per la tecnologia che tutti sembrano godere di più, i loro telefoni cellulari / telefoni intelligenti. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/una-coppia-di-mani-a-tazza-attesa-e-attenzione-per-la-tecnologia-che-tutti-sembrano-godere-di-piu-i-loro-telefoni-cellulari-telefoni-intelligenti-image337366268.htmlRF2AGTA38–Una coppia di mani a tazza attesa e attenzione per la tecnologia che tutti sembrano godere di più, i loro telefoni cellulari / telefoni intelligenti.

messaggi di truffa o di avviso di frode come avvisi telefonici. tendenza lineare moderno logotipo di accesso hack elemento grafico web design. concetto di smartphone Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/messaggi-di-truffa-o-di-avviso-di-frode-come-avvisi-telefonici-tendenza-lineare-moderno-logotipo-di-accesso-hack-elemento-grafico-web-design-concetto-di-smartphone-image563314921.html

messaggi di truffa o di avviso di frode come avvisi telefonici. tendenza lineare moderno logotipo di accesso hack elemento grafico web design. concetto di smartphone Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/messaggi-di-truffa-o-di-avviso-di-frode-come-avvisi-telefonici-tendenza-lineare-moderno-logotipo-di-accesso-hack-elemento-grafico-web-design-concetto-di-smartphone-image563314921.htmlRF2RMD5X1–messaggi di truffa o di avviso di frode come avvisi telefonici. tendenza lineare moderno logotipo di accesso hack elemento grafico web design. concetto di smartphone

Telefono rosso hacking timbro di gomma su uno sfondo bianco. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-telefono-rosso-hacking-timbro-di-gomma-su-uno-sfondo-bianco-74428878.html

Telefono rosso hacking timbro di gomma su uno sfondo bianco. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-telefono-rosso-hacking-timbro-di-gomma-su-uno-sfondo-bianco-74428878.htmlRFE92EP6–Telefono rosso hacking timbro di gomma su uno sfondo bianco.

RF2JD0RYP–Avviso di frode. Messaggio di avviso. Icona dello smartphone. Vettore banner. Crimine informatico, attacco hacker

Razza mista donna sventolare dal taxi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/razza-mista-donna-sventolare-dal-taxi-image66983492.html

Razza mista donna sventolare dal taxi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/razza-mista-donna-sventolare-dal-taxi-image66983492.htmlRFDTYA3G–Razza mista donna sventolare dal taxi

Persona seduto a un computer pronto a lavorare, hack, rubare denaro, creare, tipo andare online etc. Telefono cellulare può anche essere visto sul tavolo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-persona-seduto-a-un-computer-pronto-a-lavorare-hack-rubare-denaro-creare-tipo-andare-online-etc-telefono-cellulare-puo-anche-essere-visto-sul-tavolo-131607436.html

Persona seduto a un computer pronto a lavorare, hack, rubare denaro, creare, tipo andare online etc. Telefono cellulare può anche essere visto sul tavolo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-persona-seduto-a-un-computer-pronto-a-lavorare-hack-rubare-denaro-creare-tipo-andare-online-etc-telefono-cellulare-puo-anche-essere-visto-sul-tavolo-131607436.htmlRFHJ36HG–Persona seduto a un computer pronto a lavorare, hack, rubare denaro, creare, tipo andare online etc. Telefono cellulare può anche essere visto sul tavolo

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144262269.html

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144262269.htmlRFJAKKYW–Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D

Anonimo uomo delinquente nel cofano isolato su sfondo nero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/anonimo-uomo-delinquente-nel-cofano-isolato-su-sfondo-nero-image211412571.html

Anonimo uomo delinquente nel cofano isolato su sfondo nero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/anonimo-uomo-delinquente-nel-cofano-isolato-su-sfondo-nero-image211412571.htmlRFP7XJTY–Anonimo uomo delinquente nel cofano isolato su sfondo nero

Brown barbuto giovane ragazzo seduto su scale street, utilizzando il suo smartphone , indossando un grigio e arancione hack , una T-shirt nera, verde Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-brown-barbuto-giovane-ragazzo-seduto-su-scale-street-utilizzando-il-suo-smartphone-indossando-un-grigio-e-arancione-hack-una-t-shirt-nera-verde-91129923.html

Brown barbuto giovane ragazzo seduto su scale street, utilizzando il suo smartphone , indossando un grigio e arancione hack , una T-shirt nera, verde Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-brown-barbuto-giovane-ragazzo-seduto-su-scale-street-utilizzando-il-suo-smartphone-indossando-un-grigio-e-arancione-hack-una-t-shirt-nera-verde-91129923.htmlRFF87943–Brown barbuto giovane ragazzo seduto su scale street, utilizzando il suo smartphone , indossando un grigio e arancione hack , una T-shirt nera, verde

Cellulare della sicurezza dei dati - Blocco telefono e su bianco Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cellulare-della-sicurezza-dei-dati-blocco-telefono-e-su-bianco-135192450.html

Cellulare della sicurezza dei dati - Blocco telefono e su bianco Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cellulare-della-sicurezza-dei-dati-blocco-telefono-e-su-bianco-135192450.htmlRFHRXF9P–Cellulare della sicurezza dei dati - Blocco telefono e su bianco

Ritratto frontale di una donna nera perplessa che controlla il cellulare per strada Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/ritratto-frontale-di-una-donna-nera-perplessa-che-controlla-il-cellulare-per-strada-image566322939.html

Ritratto frontale di una donna nera perplessa che controlla il cellulare per strada Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/ritratto-frontale-di-una-donna-nera-perplessa-che-controlla-il-cellulare-per-strada-image566322939.htmlRF2RWA6K7–Ritratto frontale di una donna nera perplessa che controlla il cellulare per strada

Imprenditore parlando al cellulare in taxi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-imprenditore-parlando-al-cellulare-in-taxi-55274218.html

Imprenditore parlando al cellulare in taxi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-imprenditore-parlando-al-cellulare-in-taxi-55274218.htmlRFD5WXR6–Imprenditore parlando al cellulare in taxi

Hacker con nessun accesso sul computer le chiamate su cellulare Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-con-nessun-accesso-sul-computer-le-chiamate-su-cellulare-image258994355.html

Hacker con nessun accesso sul computer le chiamate su cellulare Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-con-nessun-accesso-sul-computer-le-chiamate-su-cellulare-image258994355.htmlRFW1A5XB–Hacker con nessun accesso sul computer le chiamate su cellulare

Un testo ransomware e un segnale di avvertimento che compare sullo schermo di un telefono cellulare. Un uomo disperato che tiene il suo telefono infetto hacked, pronto a pagare il suo ricattatore Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-testo-ransomware-e-un-segnale-di-avvertimento-che-compare-sullo-schermo-di-un-telefono-cellulare-un-uomo-disperato-che-tiene-il-suo-telefono-infetto-hacked-pronto-a-pagare-il-suo-ricattatore-image401357135.html

Un testo ransomware e un segnale di avvertimento che compare sullo schermo di un telefono cellulare. Un uomo disperato che tiene il suo telefono infetto hacked, pronto a pagare il suo ricattatore Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-testo-ransomware-e-un-segnale-di-avvertimento-che-compare-sullo-schermo-di-un-telefono-cellulare-un-uomo-disperato-che-tiene-il-suo-telefono-infetto-hacked-pronto-a-pagare-il-suo-ricattatore-image401357135.htmlRF2E8YB3B–Un testo ransomware e un segnale di avvertimento che compare sullo schermo di un telefono cellulare. Un uomo disperato che tiene il suo telefono infetto hacked, pronto a pagare il suo ricattatore

Smartphone catena legati con blocco sul tavolo di legno. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-smartphone-catena-legati-con-blocco-sul-tavolo-di-legno-167395968.html

Smartphone catena legati con blocco sul tavolo di legno. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-smartphone-catena-legati-con-blocco-sul-tavolo-di-legno-167395968.htmlRFKM9F7C–Smartphone catena legati con blocco sul tavolo di legno.

Hacker Whattsapp illustrazione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-whattsapp-illustrazione-image246324724.html

Hacker Whattsapp illustrazione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-whattsapp-illustrazione-image246324724.htmlRFT8N1KG–Hacker Whattsapp illustrazione

Sicurezza informatica per telefono e notebook per proteggere da frodi, attacchi di sicurezza informatica o furti di identità. Truffa elettronica mobile, criminalità informatica online. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-per-telefono-e-notebook-per-proteggere-da-frodi-attacchi-di-sicurezza-informatica-o-furti-di-identita-truffa-elettronica-mobile-criminalita-informatica-online-image505587279.html

Sicurezza informatica per telefono e notebook per proteggere da frodi, attacchi di sicurezza informatica o furti di identità. Truffa elettronica mobile, criminalità informatica online. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-per-telefono-e-notebook-per-proteggere-da-frodi-attacchi-di-sicurezza-informatica-o-furti-di-identita-truffa-elettronica-mobile-criminalita-informatica-online-image505587279.htmlRF2MAFDMF–Sicurezza informatica per telefono e notebook per proteggere da frodi, attacchi di sicurezza informatica o furti di identità. Truffa elettronica mobile, criminalità informatica online.

Prigione concetto chiave come una persona dietro prigione bar realizzato in metallo blocca tasti getta un' ombra degli oggetti come una metafora per la protezione di password o internet protezione firewall con 3D'illustrazione degli elementi. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-prigione-concetto-chiave-come-una-persona-dietro-prigione-bar-realizzato-in-metallo-blocca-tasti-getta-un-ombra-degli-oggetti-come-una-metafora-per-la-protezione-di-password-o-internet-protezione-firewall-con-3d-illustrazione-degli-elementi-105234744.html

Prigione concetto chiave come una persona dietro prigione bar realizzato in metallo blocca tasti getta un' ombra degli oggetti come una metafora per la protezione di password o internet protezione firewall con 3D'illustrazione degli elementi. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-prigione-concetto-chiave-come-una-persona-dietro-prigione-bar-realizzato-in-metallo-blocca-tasti-getta-un-ombra-degli-oggetti-come-una-metafora-per-la-protezione-di-password-o-internet-protezione-firewall-con-3d-illustrazione-degli-elementi-105234744.htmlRFG35RYM–Prigione concetto chiave come una persona dietro prigione bar realizzato in metallo blocca tasti getta un' ombra degli oggetti come una metafora per la protezione di password o internet protezione firewall con 3D'illustrazione degli elementi.

Sicurezza informatica dei dati telefonici per proteggere da hacker o frodi. Sicurezza degli attacchi ai servizi del sito Web per computer portatili e portatili. Sicurezza informatica. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-dei-dati-telefonici-per-proteggere-da-hacker-o-frodi-sicurezza-degli-attacchi-ai-servizi-del-sito-web-per-computer-portatili-e-portatili-sicurezza-informatica-image595628137.html

Sicurezza informatica dei dati telefonici per proteggere da hacker o frodi. Sicurezza degli attacchi ai servizi del sito Web per computer portatili e portatili. Sicurezza informatica. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-dei-dati-telefonici-per-proteggere-da-hacker-o-frodi-sicurezza-degli-attacchi-ai-servizi-del-sito-web-per-computer-portatili-e-portatili-sicurezza-informatica-image595628137.htmlRF2WH15ND–Sicurezza informatica dei dati telefonici per proteggere da hacker o frodi. Sicurezza degli attacchi ai servizi del sito Web per computer portatili e portatili. Sicurezza informatica.

Una coppia di mani a tazza attesa e attenzione per la tecnologia che tutti sembrano godere di più, i loro telefoni cellulari / telefoni intelligenti. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/una-coppia-di-mani-a-tazza-attesa-e-attenzione-per-la-tecnologia-che-tutti-sembrano-godere-di-piu-i-loro-telefoni-cellulari-telefoni-intelligenti-image337366272.html

Una coppia di mani a tazza attesa e attenzione per la tecnologia che tutti sembrano godere di più, i loro telefoni cellulari / telefoni intelligenti. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/una-coppia-di-mani-a-tazza-attesa-e-attenzione-per-la-tecnologia-che-tutti-sembrano-godere-di-piu-i-loro-telefoni-cellulari-telefoni-intelligenti-image337366272.htmlRF2AGTA3C–Una coppia di mani a tazza attesa e attenzione per la tecnologia che tutti sembrano godere di più, i loro telefoni cellulari / telefoni intelligenti.

E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/e-mail-di-notifica-di-spam-o-virus-avvisata-sullo-schermo-del-telefono-cellulare-concetto-di-cyberattack-image404686488.html

E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/e-mail-di-notifica-di-spam-o-virus-avvisata-sullo-schermo-del-telefono-cellulare-concetto-di-cyberattack-image404686488.htmlRF2EEB1MT–E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack

Preservare il telefono cellulare dati Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-preservare-il-telefono-cellulare-dati-74018955.html

Preservare il telefono cellulare dati Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-preservare-il-telefono-cellulare-dati-74018955.htmlRFE8BRX3–Preservare il telefono cellulare dati

RF2JD100C–Icona neon. Avviso di frode. Messaggio di avviso. Icona dello smartphone. Vettore banner. Attacco hacker del crimine informatico.

Razza mista donna per arrivare in taxi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/razza-mista-donna-per-arrivare-in-taxi-image66983476.html

Razza mista donna per arrivare in taxi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/razza-mista-donna-per-arrivare-in-taxi-image66983476.htmlRFDTYA30–Razza mista donna per arrivare in taxi

Persona seduto a un computer pronto a lavorare, hack, rubare denaro, creare, tipo andare online etc. Telefono cellulare può anche essere visto sul tavolo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-persona-seduto-a-un-computer-pronto-a-lavorare-hack-rubare-denaro-creare-tipo-andare-online-etc-telefono-cellulare-puo-anche-essere-visto-sul-tavolo-131607439.html

Persona seduto a un computer pronto a lavorare, hack, rubare denaro, creare, tipo andare online etc. Telefono cellulare può anche essere visto sul tavolo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-persona-seduto-a-un-computer-pronto-a-lavorare-hack-rubare-denaro-creare-tipo-andare-online-etc-telefono-cellulare-puo-anche-essere-visto-sul-tavolo-131607439.htmlRFHJ36HK–Persona seduto a un computer pronto a lavorare, hack, rubare denaro, creare, tipo andare online etc. Telefono cellulare può anche essere visto sul tavolo

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144106651.html

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144106651.htmlRFJACHE3–Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D

Telefono cellulare con lucchetto chiuso che si riflette sullo schermo come un lucchetto aperto. Concetto di sicurezza e vulnerabilità Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/telefono-cellulare-con-lucchetto-chiuso-che-si-riflette-sullo-schermo-come-un-lucchetto-aperto-concetto-di-sicurezza-e-vulnerabilita-image386206484.html

Telefono cellulare con lucchetto chiuso che si riflette sullo schermo come un lucchetto aperto. Concetto di sicurezza e vulnerabilità Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/telefono-cellulare-con-lucchetto-chiuso-che-si-riflette-sullo-schermo-come-un-lucchetto-aperto-concetto-di-sicurezza-e-vulnerabilita-image386206484.htmlRF2DC968M–Telefono cellulare con lucchetto chiuso che si riflette sullo schermo come un lucchetto aperto. Concetto di sicurezza e vulnerabilità

Smartphone il blocco della catena. Bloccato il gadget. Tecnologie protette Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/smartphone-il-blocco-della-catena-bloccato-il-gadget-tecnologie-protette-image183389359.html

Smartphone il blocco della catena. Bloccato il gadget. Tecnologie protette Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/smartphone-il-blocco-della-catena-bloccato-il-gadget-tecnologie-protette-image183389359.htmlRFMJA2YY–Smartphone il blocco della catena. Bloccato il gadget. Tecnologie protette

Cellulare della sicurezza dei dati - Blocco telefono e su bianco Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cellulare-della-sicurezza-dei-dati-blocco-telefono-e-su-bianco-135989385.html

Cellulare della sicurezza dei dati - Blocco telefono e su bianco Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cellulare-della-sicurezza-dei-dati-blocco-telefono-e-su-bianco-135989385.htmlRFHW6RRN–Cellulare della sicurezza dei dati - Blocco telefono e su bianco

La sicurezza mobile concetto: donna matura mani con un 3d generati smartphone con password sullo schermo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-la-sicurezza-mobile-concetto-donna-matura-mani-con-un-3d-generati-smartphone-con-password-sullo-schermo-103019965.html

La sicurezza mobile concetto: donna matura mani con un 3d generati smartphone con password sullo schermo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-la-sicurezza-mobile-concetto-donna-matura-mani-con-un-3d-generati-smartphone-con-password-sullo-schermo-103019965.htmlRFFYGY0D–La sicurezza mobile concetto: donna matura mani con un 3d generati smartphone con password sullo schermo

Business donna tramite telefono cellulare su una strada di città Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-business-donna-tramite-telefono-cellulare-su-una-strada-di-citta-55274340.html

Business donna tramite telefono cellulare su una strada di città Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-business-donna-tramite-telefono-cellulare-su-una-strada-di-citta-55274340.htmlRFD5WXYG–Business donna tramite telefono cellulare su una strada di città

Hacker con nessun accesso sul computer le chiamate su cellulare Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-con-nessun-accesso-sul-computer-le-chiamate-su-cellulare-image257930258.html

Hacker con nessun accesso sul computer le chiamate su cellulare Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-con-nessun-accesso-sul-computer-le-chiamate-su-cellulare-image257930258.htmlRFTYHMJX–Hacker con nessun accesso sul computer le chiamate su cellulare

Il testo ransomware e il simbolo di avvertimento rosso che compare sullo schermo di un telefono cellulare. Un uomo disperato che tiene il suo telefono infetto violato, pronto a pagare il suo blackmaile Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/il-testo-ransomware-e-il-simbolo-di-avvertimento-rosso-che-compare-sullo-schermo-di-un-telefono-cellulare-un-uomo-disperato-che-tiene-il-suo-telefono-infetto-violato-pronto-a-pagare-il-suo-blackmaile-image401357140.html

Il testo ransomware e il simbolo di avvertimento rosso che compare sullo schermo di un telefono cellulare. Un uomo disperato che tiene il suo telefono infetto violato, pronto a pagare il suo blackmaile Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/il-testo-ransomware-e-il-simbolo-di-avvertimento-rosso-che-compare-sullo-schermo-di-un-telefono-cellulare-un-uomo-disperato-che-tiene-il-suo-telefono-infetto-violato-pronto-a-pagare-il-suo-blackmaile-image401357140.htmlRF2E8YB3G–Il testo ransomware e il simbolo di avvertimento rosso che compare sullo schermo di un telefono cellulare. Un uomo disperato che tiene il suo telefono infetto violato, pronto a pagare il suo blackmaile

Sicurezza di smartphone, catena legati con blocco Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-di-smartphone-catena-legati-con-blocco-image223435332.html

Sicurezza di smartphone, catena legati con blocco Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-di-smartphone-catena-legati-con-blocco-image223435332.htmlRFPYEA18–Sicurezza di smartphone, catena legati con blocco

Hacker in piedi in Facebook logo Spotlight Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-in-piedi-in-facebook-logo-spotlight-image246324802.html

Hacker in piedi in Facebook logo Spotlight Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-in-piedi-in-facebook-logo-spotlight-image246324802.htmlRFT8N1PA–Hacker in piedi in Facebook logo Spotlight

Il logo di protezione su smart phone, come concetto di sicurezza e di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/il-logo-di-protezione-su-smart-phone-come-concetto-di-sicurezza-e-di-salvataggio-image178119812.html

Il logo di protezione su smart phone, come concetto di sicurezza e di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/il-logo-di-protezione-su-smart-phone-come-concetto-di-sicurezza-e-di-salvataggio-image178119812.htmlRFM9P1HT–Il logo di protezione su smart phone, come concetto di sicurezza e di salvataggio

La tecnologia cartoon di uomini guardando cavaliere in armatura, "Egli ha davvero prendere sul serio la sicurezza". Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-la-tecnologia-cartoon-di-uomini-guardando-cavaliere-in-armatura-egli-ha-davvero-prendere-sul-serio-la-sicurezza-89577473.html

La tecnologia cartoon di uomini guardando cavaliere in armatura, "Egli ha davvero prendere sul serio la sicurezza". Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-la-tecnologia-cartoon-di-uomini-guardando-cavaliere-in-armatura-egli-ha-davvero-prendere-sul-serio-la-sicurezza-89577473.htmlRFF5MGYD–La tecnologia cartoon di uomini guardando cavaliere in armatura, "Egli ha davvero prendere sul serio la sicurezza".

Password del telefono per proteggere i dati online da frodi e truffe da parte degli hacker. Sicurezza informatica e privacy personale. Blocco mobile cybersecurity. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/password-del-telefono-per-proteggere-i-dati-online-da-frodi-e-truffe-da-parte-degli-hacker-sicurezza-informatica-e-privacy-personale-blocco-mobile-cybersecurity-image600508919.html

Password del telefono per proteggere i dati online da frodi e truffe da parte degli hacker. Sicurezza informatica e privacy personale. Blocco mobile cybersecurity. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/password-del-telefono-per-proteggere-i-dati-online-da-frodi-e-truffe-da-parte-degli-hacker-sicurezza-informatica-e-privacy-personale-blocco-mobile-cybersecurity-image600508919.htmlRF2WTYF73–Password del telefono per proteggere i dati online da frodi e truffe da parte degli hacker. Sicurezza informatica e privacy personale. Blocco mobile cybersecurity.

Una coppia di mani a tazza attesa e attenzione per la tecnologia che tutti sembrano godere di più, i loro telefoni cellulari / telefoni intelligenti. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/una-coppia-di-mani-a-tazza-attesa-e-attenzione-per-la-tecnologia-che-tutti-sembrano-godere-di-piu-i-loro-telefoni-cellulari-telefoni-intelligenti-image337366264.html

Una coppia di mani a tazza attesa e attenzione per la tecnologia che tutti sembrano godere di più, i loro telefoni cellulari / telefoni intelligenti. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/una-coppia-di-mani-a-tazza-attesa-e-attenzione-per-la-tecnologia-che-tutti-sembrano-godere-di-piu-i-loro-telefoni-cellulari-telefoni-intelligenti-image337366264.htmlRF2AGTA34–Una coppia di mani a tazza attesa e attenzione per la tecnologia che tutti sembrano godere di più, i loro telefoni cellulari / telefoni intelligenti.

Senior e telefono con password di blocco per proteggere i dati nel sito Web della banca online. Donna anziana con smartphone. Sicurezza informatica e sicurezza delle informazioni personali. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/senior-e-telefono-con-password-di-blocco-per-proteggere-i-dati-nel-sito-web-della-banca-online-donna-anziana-con-smartphone-sicurezza-informatica-e-sicurezza-delle-informazioni-personali-image480490808.html

Senior e telefono con password di blocco per proteggere i dati nel sito Web della banca online. Donna anziana con smartphone. Sicurezza informatica e sicurezza delle informazioni personali. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/senior-e-telefono-con-password-di-blocco-per-proteggere-i-dati-nel-sito-web-della-banca-online-donna-anziana-con-smartphone-sicurezza-informatica-e-sicurezza-delle-informazioni-personali-image480490808.htmlRF2JWM6X0–Senior e telefono con password di blocco per proteggere i dati nel sito Web della banca online. Donna anziana con smartphone. Sicurezza informatica e sicurezza delle informazioni personali.

E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/e-mail-di-notifica-di-spam-o-virus-avvisata-sullo-schermo-del-telefono-cellulare-concetto-di-cyberattack-image404686495.html

E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/e-mail-di-notifica-di-spam-o-virus-avvisata-sullo-schermo-del-telefono-cellulare-concetto-di-cyberattack-image404686495.htmlRF2EEB1N3–E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack

Isolare smartphone sbloccato bloccare Internet mano telefono premere il tasto telefono per comunicare in Internet. Cyber security concetto lato rete di protezione w Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/isolare-smartphone-sbloccato-bloccare-internet-mano-telefono-premere-il-tasto-telefono-per-comunicare-in-internet-cyber-security-concetto-lato-rete-di-protezione-w-image215835842.html

Isolare smartphone sbloccato bloccare Internet mano telefono premere il tasto telefono per comunicare in Internet. Cyber security concetto lato rete di protezione w Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/isolare-smartphone-sbloccato-bloccare-internet-mano-telefono-premere-il-tasto-telefono-per-comunicare-in-internet-cyber-security-concetto-lato-rete-di-protezione-w-image215835842.htmlRFPF44PX–Isolare smartphone sbloccato bloccare Internet mano telefono premere il tasto telefono per comunicare in Internet. Cyber security concetto lato rete di protezione w

Mad man con il cellulare in camera oscura Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-mad-man-con-il-cellulare-in-camera-oscura-124197923.html

Mad man con il cellulare in camera oscura Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-mad-man-con-il-cellulare-in-camera-oscura-124197923.htmlRFH61KM3–Mad man con il cellulare in camera oscura

Hacker durante il cavid19 coronavirus pandemia Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-durante-il-cavid19-coronavirus-pandemia-image358951237.html

Hacker durante il cavid19 coronavirus pandemia Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-durante-il-cavid19-coronavirus-pandemia-image358951237.htmlRF2BRYHY1–Hacker durante il cavid19 coronavirus pandemia

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144106389.html

Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-di-sicuro-cellulare-dall-attacco-hacker-come-una-cassaforte-il-rendering-3d-144106389.htmlRFJACH4N–Di sicuro cellulare dall attacco hacker come una cassaforte. Il rendering 3D

Smartphone, concetto di sicurezza o protezione, rendering 3d Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/smartphone-concetto-di-sicurezza-o-protezione-rendering-3d-image247320728.html

Smartphone, concetto di sicurezza o protezione, rendering 3d Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/smartphone-concetto-di-sicurezza-o-protezione-rendering-3d-image247320728.htmlRFTAAC34–Smartphone, concetto di sicurezza o protezione, rendering 3d

Smartphone il blocco della catena. Bloccato il gadget. isolato su bianco backgrou Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/smartphone-il-blocco-della-catena-bloccato-il-gadget-isolato-su-bianco-backgrou-image185810833.html

Smartphone il blocco della catena. Bloccato il gadget. isolato su bianco backgrou Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/smartphone-il-blocco-della-catena-bloccato-il-gadget-isolato-su-bianco-backgrou-image185810833.htmlRFMP8BH5–Smartphone il blocco della catena. Bloccato il gadget. isolato su bianco backgrou

Risultati della ricerca per Cell hack Foto Stock e Immagini (938)

Pagina 1 di 10