RISPARMIA IL 40% SULL'ACQUISTO DI UNA SINGOLA IMMAGINE, USA IL CODICE: SAVEIMAGE40%

Hack tech Immagini Stock

(513)Filtri rapidi:

Pagina 1 di 6

Hack tech Immagini Stock

Le dita delle persone stanno premendo sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, i concetti di protezione del codice, i virus, il firmware e il malware. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-stanno-premendo-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-i-concetti-di-protezione-del-codice-i-virus-il-firmware-e-il-malware-image548228765.html

Le dita delle persone stanno premendo sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, i concetti di protezione del codice, i virus, il firmware e il malware. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-stanno-premendo-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-i-concetti-di-protezione-del-codice-i-virus-il-firmware-e-il-malware-image548228765.htmlRF2PRWYAN–Le dita delle persone stanno premendo sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, i concetti di protezione del codice, i virus, il firmware e il malware.

Uomo d'affari che mostra uno scudo chiave e simbolico rappresenta protezione contro attacchi informatici e hacking online, protezione contro attacchi esterni, Cyberse Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-che-mostra-uno-scudo-chiave-e-simbolico-rappresenta-protezione-contro-attacchi-informatici-e-hacking-online-protezione-contro-attacchi-esterni-cyberse-image609072624.html

Uomo d'affari che mostra uno scudo chiave e simbolico rappresenta protezione contro attacchi informatici e hacking online, protezione contro attacchi esterni, Cyberse Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-che-mostra-uno-scudo-chiave-e-simbolico-rappresenta-protezione-contro-attacchi-informatici-e-hacking-online-protezione-contro-attacchi-esterni-cyberse-image609072624.htmlRF2XAWJ9M–Uomo d'affari che mostra uno scudo chiave e simbolico rappresenta protezione contro attacchi informatici e hacking online, protezione contro attacchi esterni, Cyberse

Life hacks da motore DC e affilatrice a matita. Il motore CC proietta il concetto utilizzando un affilatore fissato al suo albero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/life-hacks-da-motore-dc-e-affilatrice-a-matita-il-motore-cc-proietta-il-concetto-utilizzando-un-affilatore-fissato-al-suo-albero-image426017006.html

Life hacks da motore DC e affilatrice a matita. Il motore CC proietta il concetto utilizzando un affilatore fissato al suo albero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/life-hacks-da-motore-dc-e-affilatrice-a-matita-il-motore-cc-proietta-il-concetto-utilizzando-un-affilatore-fissato-al-suo-albero-image426017006.htmlRF2FN2N12–Life hacks da motore DC e affilatrice a matita. Il motore CC proietta il concetto utilizzando un affilatore fissato al suo albero

Pulsante blu con parole Life Hacks sul laptop, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/pulsante-blu-con-parole-life-hacks-sul-laptop-primo-piano-image555037292.html

Pulsante blu con parole Life Hacks sul laptop, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/pulsante-blu-con-parole-life-hacks-sul-laptop-primo-piano-image555037292.htmlRF2R703MC–Pulsante blu con parole Life Hacks sul laptop, primo piano

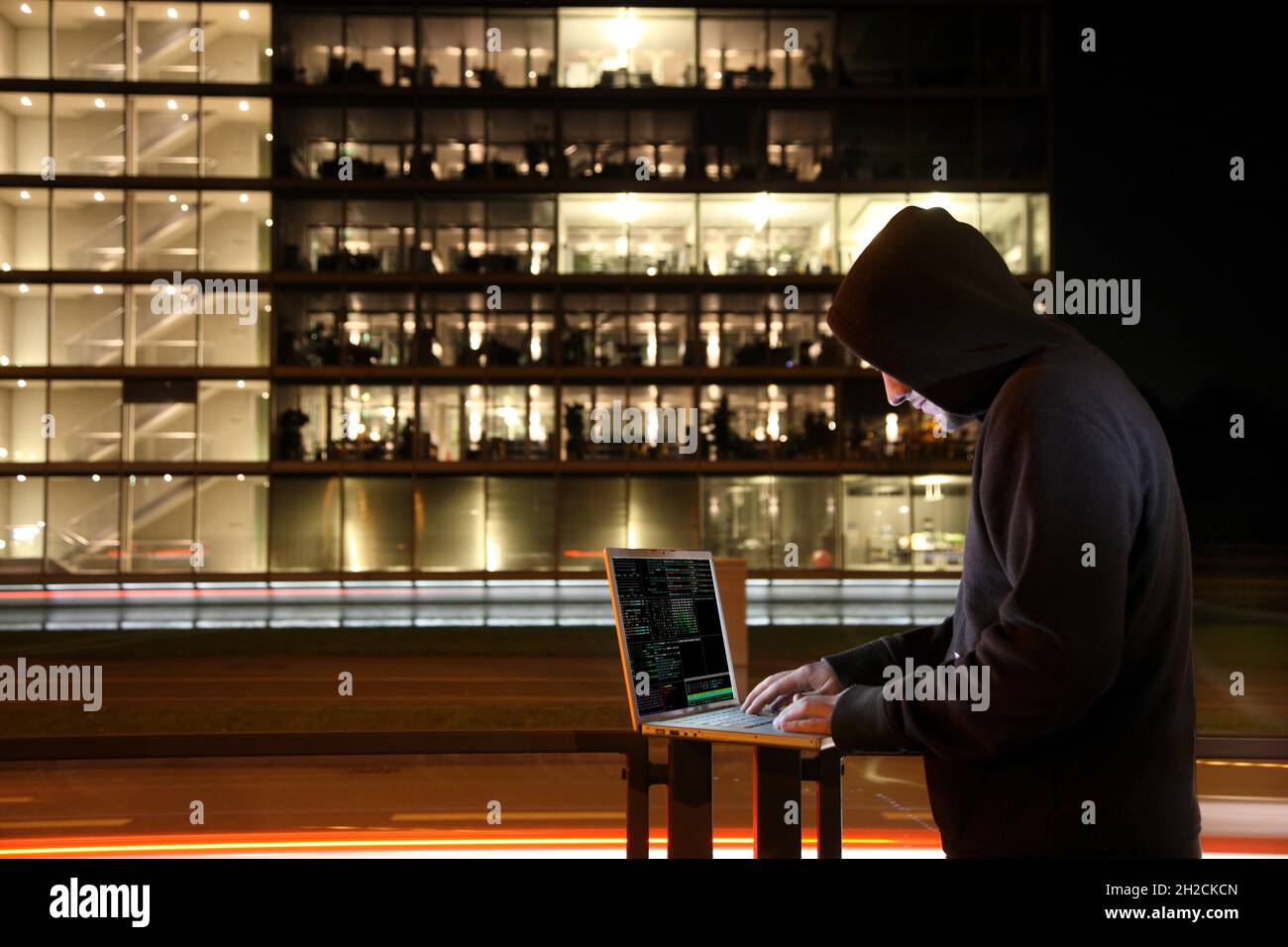

Immagine simbolica computer hacker, computer crimine, cyber crimine, cyber attacco, hacker con notebook di fronte a un edificio di uffici, hacks in computer syst Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/immagine-simbolica-computer-hacker-computer-crimine-cyber-crimine-cyber-attacco-hacker-con-notebook-di-fronte-a-un-edificio-di-uffici-hacks-in-computer-syst-image448977557.html

Immagine simbolica computer hacker, computer crimine, cyber crimine, cyber attacco, hacker con notebook di fronte a un edificio di uffici, hacks in computer syst Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/immagine-simbolica-computer-hacker-computer-crimine-cyber-crimine-cyber-attacco-hacker-con-notebook-di-fronte-a-un-edificio-di-uffici-hacks-in-computer-syst-image448977557.htmlRM2H2CKCN–Immagine simbolica computer hacker, computer crimine, cyber crimine, cyber attacco, hacker con notebook di fronte a un edificio di uffici, hacks in computer syst

Un uomo sorridente e felice si imbatte nei conti delle persone e delle aziende e ottiene le loro informazioni Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-uomo-sorridente-e-felice-si-imbatte-nei-conti-delle-persone-e-delle-aziende-e-ottiene-le-loro-informazioni-image607003653.html

Un uomo sorridente e felice si imbatte nei conti delle persone e delle aziende e ottiene le loro informazioni Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-uomo-sorridente-e-felice-si-imbatte-nei-conti-delle-persone-e-delle-aziende-e-ottiene-le-loro-informazioni-image607003653.htmlRF2X7FB9W–Un uomo sorridente e felice si imbatte nei conti delle persone e delle aziende e ottiene le loro informazioni

Uomo d'affari che mostra uno scudo simbolico rappresenta una protezione contro i cybe rattack e gli hacking online, protezione contro gli hack esterni, protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-che-mostra-uno-scudo-simbolico-rappresenta-una-protezione-contro-i-cybe-rattack-e-gli-hacking-online-protezione-contro-gli-hack-esterni-protezione-del-codice-image606887882.html

Uomo d'affari che mostra uno scudo simbolico rappresenta una protezione contro i cybe rattack e gli hacking online, protezione contro gli hack esterni, protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-che-mostra-uno-scudo-simbolico-rappresenta-una-protezione-contro-i-cybe-rattack-e-gli-hacking-online-protezione-contro-gli-hack-esterni-protezione-del-codice-image606887882.htmlRF2X7A3K6–Uomo d'affari che mostra uno scudo simbolico rappresenta una protezione contro i cybe rattack e gli hacking online, protezione contro gli hack esterni, protezione del codice

Los Angeles, California, USA - 25 Giugno 2019: Editoriale illustrativo della home hacks homepage del sito web. Il logo Home Hacks è visibile sullo schermo del display Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/los-angeles-california-usa-25-giugno-2019-editoriale-illustrativo-della-home-hacks-homepage-del-sito-web-il-logo-home-hacks-e-visibile-sullo-schermo-del-display-image350789899.html

Los Angeles, California, USA - 25 Giugno 2019: Editoriale illustrativo della home hacks homepage del sito web. Il logo Home Hacks è visibile sullo schermo del display Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/los-angeles-california-usa-25-giugno-2019-editoriale-illustrativo-della-home-hacks-homepage-del-sito-web-il-logo-home-hacks-e-visibile-sullo-schermo-del-display-image350789899.htmlRF2BAKT2K–Los Angeles, California, USA - 25 Giugno 2019: Editoriale illustrativo della home hacks homepage del sito web. Il logo Home Hacks è visibile sullo schermo del display

Virus crittografi e criminali hack, sfondo di computer server luci Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/virus-crittografi-e-criminali-hack-sfondo-di-computer-server-luci-image452127699.html

Virus crittografi e criminali hack, sfondo di computer server luci Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/virus-crittografi-e-criminali-hack-sfondo-di-computer-server-luci-image452127699.htmlRF2H7G5DR–Virus crittografi e criminali hack, sfondo di computer server luci

Giovane femmina la millenaria su Lenovo G780 laptop, giorno moderno hacker, chiave di basso 2019 cyber security hacking Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/giovane-femmina-la-millenaria-su-lenovo-g780-laptop-giorno-moderno-hacker-chiave-di-basso-2019-cyber-security-hacking-image263798193.html

Giovane femmina la millenaria su Lenovo G780 laptop, giorno moderno hacker, chiave di basso 2019 cyber security hacking Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/giovane-femmina-la-millenaria-su-lenovo-g780-laptop-giorno-moderno-hacker-chiave-di-basso-2019-cyber-security-hacking-image263798193.htmlRMW95181–Giovane femmina la millenaria su Lenovo G780 laptop, giorno moderno hacker, chiave di basso 2019 cyber security hacking

La scrittura della nota mostra la produttività Hacks. Il concetto di business per i trucchi che puoi fare molto di più per lo stesso ammontare di tempo donna utilizza lo smartphone e tech Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/la-scrittura-della-nota-mostra-la-produttivita-hacks-il-concetto-di-business-per-i-trucchi-che-puoi-fare-molto-di-piu-per-lo-stesso-ammontare-di-tempo-donna-utilizza-lo-smartphone-e-tech-image328976792.html

La scrittura della nota mostra la produttività Hacks. Il concetto di business per i trucchi che puoi fare molto di più per lo stesso ammontare di tempo donna utilizza lo smartphone e tech Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/la-scrittura-della-nota-mostra-la-produttivita-hacks-il-concetto-di-business-per-i-trucchi-che-puoi-fare-molto-di-piu-per-lo-stesso-ammontare-di-tempo-donna-utilizza-lo-smartphone-e-tech-image328976792.htmlRF2A36574–La scrittura della nota mostra la produttività Hacks. Il concetto di business per i trucchi che puoi fare molto di più per lo stesso ammontare di tempo donna utilizza lo smartphone e tech

Maschere pendenti annonomiche sulla scheda madre del computer Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/maschere-pendenti-annonomiche-sulla-scheda-madre-del-computer-image494832916.html

Maschere pendenti annonomiche sulla scheda madre del computer Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/maschere-pendenti-annonomiche-sulla-scheda-madre-del-computer-image494832916.htmlRM2KN1GC4–Maschere pendenti annonomiche sulla scheda madre del computer

Uomo con testa di animale tenendo premuto CD, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-con-testa-di-animale-tenendo-premuto-cd-composito-digitale-image5432036.html

Uomo con testa di animale tenendo premuto CD, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-con-testa-di-animale-tenendo-premuto-cd-composito-digitale-image5432036.htmlRFAWPXE5–Uomo con testa di animale tenendo premuto CD, composito digitale.

RF2WRTX9C–Immagine di più icone sopra le mani ritagliate di una donna caucasica che lavora su un computer portatile nei bar

Computer portatile con Teschio e Ossa Croce, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/computer-portatile-con-teschio-e-ossa-croce-composito-digitale-image5432019.html

Computer portatile con Teschio e Ossa Croce, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/computer-portatile-con-teschio-e-ossa-croce-composito-digitale-image5432019.htmlRFAWPXD4–Computer portatile con Teschio e Ossa Croce, composito digitale.

Art, il software XP-ired è stato rianimato dai medici, illustrando il concetto di utenti di computer che utilizzano o prolungano la vita di software vecchio e vintage Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/art-il-software-xp-ired-e-stato-rianimato-dai-medici-illustrando-il-concetto-di-utenti-di-computer-che-utilizzano-o-prolungano-la-vita-di-software-vecchio-e-vintage-image477203692.html

Art, il software XP-ired è stato rianimato dai medici, illustrando il concetto di utenti di computer che utilizzano o prolungano la vita di software vecchio e vintage Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/art-il-software-xp-ired-e-stato-rianimato-dai-medici-illustrando-il-concetto-di-utenti-di-computer-che-utilizzano-o-prolungano-la-vita-di-software-vecchio-e-vintage-image477203692.htmlRM2JMAE50–Art, il software XP-ired è stato rianimato dai medici, illustrando il concetto di utenti di computer che utilizzano o prolungano la vita di software vecchio e vintage

L'uscita del libro 'Harry Potter e i doni della morte,' l'ultimo della serie di Harry Potter, ha ispirato due diversi hack al MIT il 7/21/07. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-l-uscita-del-libro-harry-potter-e-i-doni-della-morte-l-ultimo-della-serie-di-harry-potter-ha-ispirato-due-diversi-hack-al-mit-il-7-21-07-43408976.html

L'uscita del libro 'Harry Potter e i doni della morte,' l'ultimo della serie di Harry Potter, ha ispirato due diversi hack al MIT il 7/21/07. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-l-uscita-del-libro-harry-potter-e-i-doni-della-morte-l-ultimo-della-serie-di-harry-potter-ha-ispirato-due-diversi-hack-al-mit-il-7-21-07-43408976.htmlRMCEHCGG–L'uscita del libro 'Harry Potter e i doni della morte,' l'ultimo della serie di Harry Potter, ha ispirato due diversi hack al MIT il 7/21/07.

Set di contenuti per social media. Diverse interazioni digitali, dalle notizie allo stile di vita. Esplorazione approfondita del coinvolgimento online. Illustrazione vettoriale piatta. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/set-di-contenuti-per-social-media-diverse-interazioni-digitali-dalle-notizie-allo-stile-di-vita-esplorazione-approfondita-del-coinvolgimento-online-illustrazione-vettoriale-piatta-image596877446.html

Set di contenuti per social media. Diverse interazioni digitali, dalle notizie allo stile di vita. Esplorazione approfondita del coinvolgimento online. Illustrazione vettoriale piatta. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/set-di-contenuti-per-social-media-diverse-interazioni-digitali-dalle-notizie-allo-stile-di-vita-esplorazione-approfondita-del-coinvolgimento-online-illustrazione-vettoriale-piatta-image596877446.htmlRF2WK237J–Set di contenuti per social media. Diverse interazioni digitali, dalle notizie allo stile di vita. Esplorazione approfondita del coinvolgimento online. Illustrazione vettoriale piatta.

Le dita delle persone stanno premendo sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, i concetti di protezione del codice, i virus, il firmware e il malware. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-stanno-premendo-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-i-concetti-di-protezione-del-codice-i-virus-il-firmware-e-il-malware-image548201267.html

Le dita delle persone stanno premendo sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, i concetti di protezione del codice, i virus, il firmware e il malware. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-stanno-premendo-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-i-concetti-di-protezione-del-codice-i-virus-il-firmware-e-il-malware-image548201267.htmlRF2PRTM8K–Le dita delle persone stanno premendo sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, i concetti di protezione del codice, i virus, il firmware e il malware.

Nuovo composto di carbonio. Le immersioni a cavallo. WIRELESS TRASPORTABILE TELE grafico stazione per scopi di guerra. Dal nostro corrispondente Berlino. La DISTANZA E INDICATORE DI TARIFFA IN USO sulla hack parigino. Il diving addestrato cavallo. Trasportabile Wireless Telegraph Station per scopi di guerra., Scientific American, 1904-10-15 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/nuovo-composto-di-carbonio-le-immersioni-a-cavallo-wireless-trasportabile-tele-grafico-stazione-per-scopi-di-guerra-dal-nostro-corrispondente-berlino-la-distanza-e-indicatore-di-tariffa-in-uso-sulla-hack-parigino-il-diving-addestrato-cavallo-trasportabile-wireless-telegraph-station-per-scopi-di-guerra-scientific-american-1904-10-15-image334349342.html

Nuovo composto di carbonio. Le immersioni a cavallo. WIRELESS TRASPORTABILE TELE grafico stazione per scopi di guerra. Dal nostro corrispondente Berlino. La DISTANZA E INDICATORE DI TARIFFA IN USO sulla hack parigino. Il diving addestrato cavallo. Trasportabile Wireless Telegraph Station per scopi di guerra., Scientific American, 1904-10-15 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/nuovo-composto-di-carbonio-le-immersioni-a-cavallo-wireless-trasportabile-tele-grafico-stazione-per-scopi-di-guerra-dal-nostro-corrispondente-berlino-la-distanza-e-indicatore-di-tariffa-in-uso-sulla-hack-parigino-il-diving-addestrato-cavallo-trasportabile-wireless-telegraph-station-per-scopi-di-guerra-scientific-american-1904-10-15-image334349342.htmlRM2ABXWYX–Nuovo composto di carbonio. Le immersioni a cavallo. WIRELESS TRASPORTABILE TELE grafico stazione per scopi di guerra. Dal nostro corrispondente Berlino. La DISTANZA E INDICATORE DI TARIFFA IN USO sulla hack parigino. Il diving addestrato cavallo. Trasportabile Wireless Telegraph Station per scopi di guerra., Scientific American, 1904-10-15

Pulsante blu con parole Life Hacks sul laptop, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/pulsante-blu-con-parole-life-hacks-sul-laptop-primo-piano-image555046421.html

Pulsante blu con parole Life Hacks sul laptop, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/pulsante-blu-con-parole-life-hacks-sul-laptop-primo-piano-image555046421.htmlRF2R70FAD–Pulsante blu con parole Life Hacks sul laptop, primo piano

Mit, hack, cannone, caltech, curiosi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-mit-hack-cannone-caltech-curiosi-43407777.html

Mit, hack, cannone, caltech, curiosi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-mit-hack-cannone-caltech-curiosi-43407777.htmlRMCEHB1N–Mit, hack, cannone, caltech, curiosi

Un uomo sorridente e felice si imbatte nei conti delle persone e delle aziende e ottiene le loro informazioni Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-uomo-sorridente-e-felice-si-imbatte-nei-conti-delle-persone-e-delle-aziende-e-ottiene-le-loro-informazioni-image607003423.html

Un uomo sorridente e felice si imbatte nei conti delle persone e delle aziende e ottiene le loro informazioni Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-uomo-sorridente-e-felice-si-imbatte-nei-conti-delle-persone-e-delle-aziende-e-ottiene-le-loro-informazioni-image607003423.htmlRF2X7FB1K–Un uomo sorridente e felice si imbatte nei conti delle persone e delle aziende e ottiene le loro informazioni

Uomo d'affari che mostra uno scudo simbolico rappresenta una protezione contro i cybe rattack e gli hacking online, protezione contro gli hack esterni, protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-che-mostra-uno-scudo-simbolico-rappresenta-una-protezione-contro-i-cybe-rattack-e-gli-hacking-online-protezione-contro-gli-hack-esterni-protezione-del-codice-image606887917.html

Uomo d'affari che mostra uno scudo simbolico rappresenta una protezione contro i cybe rattack e gli hacking online, protezione contro gli hack esterni, protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-che-mostra-uno-scudo-simbolico-rappresenta-una-protezione-contro-i-cybe-rattack-e-gli-hacking-online-protezione-contro-gli-hack-esterni-protezione-del-codice-image606887917.htmlRF2X7A3MD–Uomo d'affari che mostra uno scudo simbolico rappresenta una protezione contro i cybe rattack e gli hacking online, protezione contro gli hack esterni, protezione del codice

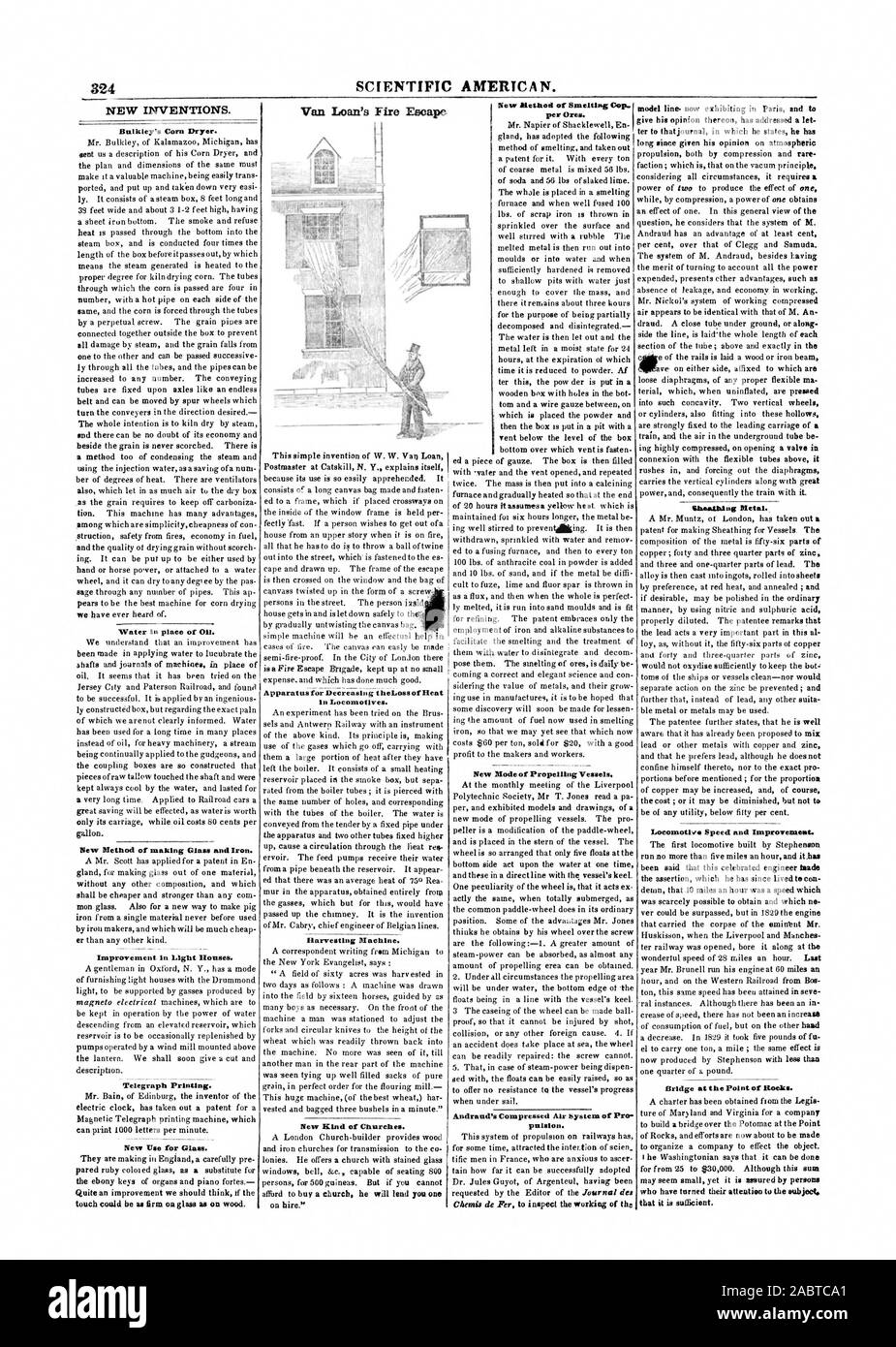

324 Scientific American. Van Lean's fire escape } nuove invenzioni. Bulkley's Corn essiccatore. Acqua nel pezzo di OB. Nuovo metodo di produzione di vetro sabbia di Ferro. Miglioramento nelle case di luce. La stampa del telegrafo. Nuovo uso di vetro. Apparecchiatura per theLoss decrescente di calore in locomotive. Nuovo tipo di chiese. Nuovo alethod di Ssnelting Cop per i minerali. Nuova modalità di propulsione di navi. pulsion. alseathing locomotiva in metallo velocità e miglioramento. Ponte sul punto di hacks., 1847-07-03 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/324-scientific-american-van-leans-fire-escape-nuove-invenzioni-bulkleys-corn-essiccatore-acqua-nel-pezzo-di-ob-nuovo-metodo-di-produzione-di-vetro-sabbia-di-ferro-miglioramento-nelle-case-di-luce-la-stampa-del-telegrafo-nuovo-uso-di-vetro-apparecchiatura-per-theloss-decrescente-di-calore-in-locomotive-nuovo-tipo-di-chiese-nuovo-alethod-di-ssnelting-cop-per-i-minerali-nuova-modalita-di-propulsione-di-navi-pulsion-alseathing-locomotiva-in-metallo-velocita-e-miglioramento-ponte-sul-punto-di-hacks-1847-07-03-image334294745.html

324 Scientific American. Van Lean's fire escape } nuove invenzioni. Bulkley's Corn essiccatore. Acqua nel pezzo di OB. Nuovo metodo di produzione di vetro sabbia di Ferro. Miglioramento nelle case di luce. La stampa del telegrafo. Nuovo uso di vetro. Apparecchiatura per theLoss decrescente di calore in locomotive. Nuovo tipo di chiese. Nuovo alethod di Ssnelting Cop per i minerali. Nuova modalità di propulsione di navi. pulsion. alseathing locomotiva in metallo velocità e miglioramento. Ponte sul punto di hacks., 1847-07-03 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/324-scientific-american-van-leans-fire-escape-nuove-invenzioni-bulkleys-corn-essiccatore-acqua-nel-pezzo-di-ob-nuovo-metodo-di-produzione-di-vetro-sabbia-di-ferro-miglioramento-nelle-case-di-luce-la-stampa-del-telegrafo-nuovo-uso-di-vetro-apparecchiatura-per-theloss-decrescente-di-calore-in-locomotive-nuovo-tipo-di-chiese-nuovo-alethod-di-ssnelting-cop-per-i-minerali-nuova-modalita-di-propulsione-di-navi-pulsion-alseathing-locomotiva-in-metallo-velocita-e-miglioramento-ponte-sul-punto-di-hacks-1847-07-03-image334294745.htmlRM2ABTCA1–324 Scientific American. Van Lean's fire escape } nuove invenzioni. Bulkley's Corn essiccatore. Acqua nel pezzo di OB. Nuovo metodo di produzione di vetro sabbia di Ferro. Miglioramento nelle case di luce. La stampa del telegrafo. Nuovo uso di vetro. Apparecchiatura per theLoss decrescente di calore in locomotive. Nuovo tipo di chiese. Nuovo alethod di Ssnelting Cop per i minerali. Nuova modalità di propulsione di navi. pulsion. alseathing locomotiva in metallo velocità e miglioramento. Ponte sul punto di hacks., 1847-07-03

Vista laterale della donna millenario su laptop guardando l'hacking computer codice sullo schermo la chiave di basso 2019 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-laterale-della-donna-millenario-su-laptop-guardando-l-hacking-computer-codice-sullo-schermo-la-chiave-di-basso-2019-image328492683.html

Vista laterale della donna millenario su laptop guardando l'hacking computer codice sullo schermo la chiave di basso 2019 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-laterale-della-donna-millenario-su-laptop-guardando-l-hacking-computer-codice-sullo-schermo-la-chiave-di-basso-2019-image328492683.htmlRM2A2C3NF–Vista laterale della donna millenario su laptop guardando l'hacking computer codice sullo schermo la chiave di basso 2019

La mano guantata tenendo premuto CD, close-up Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/la-mano-guantata-tenendo-premuto-cd-close-up-image5421288.html

La mano guantata tenendo premuto CD, close-up Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/la-mano-guantata-tenendo-premuto-cd-close-up-image5421288.htmlRFAWKME9–La mano guantata tenendo premuto CD, close-up

Set di contenuti per social media. Diverse interazioni digitali, dalle notizie allo stile di vita. Esplorazione approfondita del coinvolgimento online. Illustrazione vettoriale piatta. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/set-di-contenuti-per-social-media-diverse-interazioni-digitali-dalle-notizie-allo-stile-di-vita-esplorazione-approfondita-del-coinvolgimento-online-illustrazione-vettoriale-piatta-image596696828.html

Set di contenuti per social media. Diverse interazioni digitali, dalle notizie allo stile di vita. Esplorazione approfondita del coinvolgimento online. Illustrazione vettoriale piatta. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/set-di-contenuti-per-social-media-diverse-interazioni-digitali-dalle-notizie-allo-stile-di-vita-esplorazione-approfondita-del-coinvolgimento-online-illustrazione-vettoriale-piatta-image596696828.htmlRF2WJNTW0–Set di contenuti per social media. Diverse interazioni digitali, dalle notizie allo stile di vita. Esplorazione approfondita del coinvolgimento online. Illustrazione vettoriale piatta.

Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-dello-scanner-di-impronte-digitali-rappresenta-la-protezione-contro-hack-esterni-concetti-di-protezione-del-codice-viruse-image548650359.html

Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-dello-scanner-di-impronte-digitali-rappresenta-la-protezione-contro-hack-esterni-concetti-di-protezione-del-codice-viruse-image548650359.htmlRF2PTH53K–Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse

Tasto rosso con parole Life Hacks sul laptop, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/tasto-rosso-con-parole-life-hacks-sul-laptop-primo-piano-image555037330.html

Tasto rosso con parole Life Hacks sul laptop, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/tasto-rosso-con-parole-life-hacks-sul-laptop-primo-piano-image555037330.htmlRF2R703NP–Tasto rosso con parole Life Hacks sul laptop, primo piano

Mit, hack, cannone, caltech, dot, ambulanza, mit ems, curiosi, di grande vela, edificio 50, walker memorial, buiilding 14n, erba Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-mit-hack-cannone-caltech-dot-ambulanza-mit-ems-curiosi-di-grande-vela-edificio-50-walker-memorial-buiilding-14n-erba-43407784.html

Mit, hack, cannone, caltech, dot, ambulanza, mit ems, curiosi, di grande vela, edificio 50, walker memorial, buiilding 14n, erba Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-mit-hack-cannone-caltech-dot-ambulanza-mit-ems-curiosi-di-grande-vela-edificio-50-walker-memorial-buiilding-14n-erba-43407784.htmlRMCEHB20–Mit, hack, cannone, caltech, dot, ambulanza, mit ems, curiosi, di grande vela, edificio 50, walker memorial, buiilding 14n, erba

Pulsante rosso con le parole Life Hacks sulla tastiera del computer, vista dall'alto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/pulsante-rosso-con-le-parole-life-hacks-sulla-tastiera-del-computer-vista-dall-alto-image554904238.html

Pulsante rosso con le parole Life Hacks sulla tastiera del computer, vista dall'alto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/pulsante-rosso-con-le-parole-life-hacks-sulla-tastiera-del-computer-vista-dall-alto-image554904238.htmlRF2R6P20E–Pulsante rosso con le parole Life Hacks sulla tastiera del computer, vista dall'alto

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-da-attacchi-esterni-concetti-di-protezione-del-codice-virus-e-firmware-image483185177.html

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-da-attacchi-esterni-concetti-di-protezione-del-codice-virus-e-firmware-image483185177.htmlRF2K22YHD–Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware

Pulsante giallo con le parole Life Hacks sul laptop, vista dall'alto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/pulsante-giallo-con-le-parole-life-hacks-sul-laptop-vista-dall-alto-image555037302.html

Pulsante giallo con le parole Life Hacks sul laptop, vista dall'alto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/pulsante-giallo-con-le-parole-life-hacks-sul-laptop-vista-dall-alto-image555037302.htmlRF2R703MP–Pulsante giallo con le parole Life Hacks sul laptop, vista dall'alto

Donna premendo il tasto blu con le parole Life Hacks sulla tastiera del computer, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/donna-premendo-il-tasto-blu-con-le-parole-life-hacks-sulla-tastiera-del-computer-primo-piano-image555037285.html

Donna premendo il tasto blu con le parole Life Hacks sulla tastiera del computer, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/donna-premendo-il-tasto-blu-con-le-parole-life-hacks-sulla-tastiera-del-computer-primo-piano-image555037285.htmlRF2R703M5–Donna premendo il tasto blu con le parole Life Hacks sulla tastiera del computer, primo piano

Vista laterale della donna millenario su laptop guardando l'hacking computer codice sullo schermo la chiave di basso 2019 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-laterale-della-donna-millenario-su-laptop-guardando-l-hacking-computer-codice-sullo-schermo-la-chiave-di-basso-2019-image328492681.html

Vista laterale della donna millenario su laptop guardando l'hacking computer codice sullo schermo la chiave di basso 2019 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-laterale-della-donna-millenario-su-laptop-guardando-l-hacking-computer-codice-sullo-schermo-la-chiave-di-basso-2019-image328492681.htmlRM2A2C3ND–Vista laterale della donna millenario su laptop guardando l'hacking computer codice sullo schermo la chiave di basso 2019

Computer con frowny face, composito digitale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/computer-con-frowny-face-composito-digitale-image5432061.html

Computer con frowny face, composito digitale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/computer-con-frowny-face-composito-digitale-image5432061.htmlRFAWPXFE–Computer con frowny face, composito digitale

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-da-attacchi-esterni-concetti-di-protezione-del-codice-virus-e-firmware-image548187739.html

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-da-attacchi-esterni-concetti-di-protezione-del-codice-virus-e-firmware-image548187739.htmlRF2PRT31F–Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware

Mit, hack, cannone, caltech, dot, curiosi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-mit-hack-cannone-caltech-dot-curiosi-43407778.html

Mit, hack, cannone, caltech, dot, curiosi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-mit-hack-cannone-caltech-dot-curiosi-43407778.htmlRMCEHB1P–Mit, hack, cannone, caltech, dot, curiosi

Le dita della donna d'affari premono sullo schermo del telefono. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, virus, società Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-della-donna-d-affari-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-hack-esterni-concetti-di-protezione-del-codice-virus-societa-image552233254.html

Le dita della donna d'affari premono sullo schermo del telefono. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, virus, società Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-della-donna-d-affari-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-hack-esterni-concetti-di-protezione-del-codice-virus-societa-image552233254.htmlRF2R2CB46–Le dita della donna d'affari premono sullo schermo del telefono. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, virus, società

Mano che tiene la pistola, emergenti da schermo portatile, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/mano-che-tiene-la-pistola-emergenti-da-schermo-portatile-composito-digitale-image5432010.html

Mano che tiene la pistola, emergenti da schermo portatile, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/mano-che-tiene-la-pistola-emergenti-da-schermo-portatile-composito-digitale-image5432010.htmlRFAWPXCB–Mano che tiene la pistola, emergenti da schermo portatile, composito digitale.

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-da-attacchi-esterni-concetti-di-protezione-del-codice-virus-e-firmware-image548644890.html

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-da-attacchi-esterni-concetti-di-protezione-del-codice-virus-e-firmware-image548644890.htmlRF2PTGX4A–Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware

Uomo d'affari con un cartello di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di protezione da codice, virus, firmware e malwar Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-con-un-cartello-di-protezione-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-da-codice-virus-firmware-e-malwar-image553830409.html

Uomo d'affari con un cartello di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di protezione da codice, virus, firmware e malwar Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-con-un-cartello-di-protezione-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-da-codice-virus-firmware-e-malwar-image553830409.htmlRF2R5149D–Uomo d'affari con un cartello di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di protezione da codice, virus, firmware e malwar

Il Firetruck sulla grande cupola, come osservato dalla Corte Killian. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-firetruck-sulla-grande-cupola-come-osservato-dalla-corte-killian-43411926.html

Il Firetruck sulla grande cupola, come osservato dalla Corte Killian. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-firetruck-sulla-grande-cupola-come-osservato-dalla-corte-killian-43411926.htmlRMCEHG9X–Il Firetruck sulla grande cupola, come osservato dalla Corte Killian.

Uomo Mascherato holding pugnale, computer portatili con vittime di omicidio sullo schermo in background, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-mascherato-holding-pugnale-computer-portatili-con-vittime-di-omicidio-sullo-schermo-in-background-composito-digitale-image5432035.html

Uomo Mascherato holding pugnale, computer portatili con vittime di omicidio sullo schermo in background, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-mascherato-holding-pugnale-computer-portatili-con-vittime-di-omicidio-sullo-schermo-in-background-composito-digitale-image5432035.htmlRFAWPXE4–Uomo Mascherato holding pugnale, computer portatili con vittime di omicidio sullo schermo in background, composito digitale.

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-da-attacchi-esterni-concetti-di-protezione-del-codice-virus-e-firmware-image548450316.html

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-da-attacchi-esterni-concetti-di-protezione-del-codice-virus-e-firmware-image548450316.htmlRF2PT81Y8–Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware

le dita degli uomini d'affari stanno premendo sullo schermo del tablet. Rappresenta la protezione contro gli hack esterni, i concetti di protezione del codice, i virus, i fir Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-degli-uomini-d-affari-stanno-premendo-sullo-schermo-del-tablet-rappresenta-la-protezione-contro-gli-hack-esterni-i-concetti-di-protezione-del-codice-i-virus-i-fir-image561505503.html

le dita degli uomini d'affari stanno premendo sullo schermo del tablet. Rappresenta la protezione contro gli hack esterni, i concetti di protezione del codice, i virus, i fir Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-degli-uomini-d-affari-stanno-premendo-sullo-schermo-del-tablet-rappresenta-la-protezione-contro-gli-hack-esterni-i-concetti-di-protezione-del-codice-i-virus-i-fir-image561505503.htmlRF2RHENYY–le dita degli uomini d'affari stanno premendo sullo schermo del tablet. Rappresenta la protezione contro gli hack esterni, i concetti di protezione del codice, i virus, i fir

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412259.html

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412259.htmlRMCEHGNR–Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame.

Mano indossando puppet emergenti da schermo di computer, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/mano-indossando-puppet-emergenti-da-schermo-di-computer-composito-digitale-image5432054.html

Mano indossando puppet emergenti da schermo di computer, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/mano-indossando-puppet-emergenti-da-schermo-di-computer-composito-digitale-image5432054.htmlRFAWPXF7–Mano indossando puppet emergenti da schermo di computer, composito digitale.

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412130.html

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412130.htmlRMCEHGH6–GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008.

Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-dello-scanner-di-impronte-digitali-rappresenta-la-protezione-contro-hack-esterni-concetti-di-protezione-del-codice-viruse-image548215738.html

Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-dello-scanner-di-impronte-digitali-rappresenta-la-protezione-contro-hack-esterni-concetti-di-protezione-del-codice-viruse-image548215738.htmlRF2PRWANE–Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse

Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-dello-scanner-di-impronte-digitali-rappresenta-la-protezione-contro-hack-esterni-concetti-di-protezione-del-codice-viruse-image486734273.html

Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-dello-scanner-di-impronte-digitali-rappresenta-la-protezione-contro-hack-esterni-concetti-di-protezione-del-codice-viruse-image486734273.htmlRF2K7TJEW–Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse

Computer portatile con la bomba che esplode sullo schermo, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/computer-portatile-con-la-bomba-che-esplode-sullo-schermo-composito-digitale-image5432022.html

Computer portatile con la bomba che esplode sullo schermo, composito digitale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/computer-portatile-con-la-bomba-che-esplode-sullo-schermo-composito-digitale-image5432022.htmlRFAWPXD7–Computer portatile con la bomba che esplode sullo schermo, composito digitale.

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412127.html

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412127.htmlRMCEHGH3–GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008.

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-del-codice-image548559932.html

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-del-codice-image548559932.htmlRF2PTD1P4–Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-da-attacchi-esterni-concetti-di-protezione-del-codice-virus-e-firmware-image486089678.html

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-da-attacchi-esterni-concetti-di-protezione-del-codice-virus-e-firmware-image486089678.htmlRF2K6R89J–Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione da attacchi esterni, concetti di protezione del codice, virus e firmware

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412134.html

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412134.htmlRMCEHGHA–GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008.

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-del-codice-image548383693.html

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-del-codice-image548383693.htmlRF2PT50YW–Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-del-codice-image484965854.html

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-del-codice-image484965854.htmlRF2K502W2–Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412151.html

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412151.htmlRMCEHGHY–GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008.

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-del-codice-image548021917.html

Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-del-telefono-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-del-codice-image548021917.htmlRF2PRGFF9–Le dita delle persone premono sullo schermo del telefono. Rappresenta la protezione contro gli hack esterni, concetti di protezione del codice

Uomo d'affari con un cartello di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di protezione da codice, virus, firmware e malwar Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-con-un-cartello-di-protezione-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-da-codice-virus-firmware-e-malwar-image553740679.html

Uomo d'affari con un cartello di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di protezione da codice, virus, firmware e malwar Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-con-un-cartello-di-protezione-rappresenta-la-protezione-contro-gli-hack-esterni-concetti-di-protezione-da-codice-virus-firmware-e-malwar-image553740679.htmlRF2R4W1TR–Uomo d'affari con un cartello di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di protezione da codice, virus, firmware e malwar

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412137.html

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412137.htmlRMCEHGHD–GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008.

Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-dello-scanner-di-impronte-digitali-rappresenta-la-protezione-contro-hack-esterni-concetti-di-protezione-del-codice-viruse-image548457020.html

Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/le-dita-delle-persone-premono-sullo-schermo-dello-scanner-di-impronte-digitali-rappresenta-la-protezione-contro-hack-esterni-concetti-di-protezione-del-codice-viruse-image548457020.htmlRF2PT8AEM–Le dita delle persone premono sullo schermo dello scanner di impronte digitali. Rappresenta la protezione contro hack esterni, concetti di protezione del codice, viruse

RF2K8P2RK–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412146.html

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412146.htmlRMCEHGHP–GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008.

RF2PRYT91–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

RF2K8P2RB–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412149.html

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412149.htmlRMCEHGHW–GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008.

RF2PT99W1–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

RF2K8P2J7–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412156.html

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412156.htmlRMCEHGJ4–GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008.

RF2PT99W6–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

RF2K8P2HR–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412140.html

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412140.htmlRMCEHGHG–GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008.

RF2PTJ2B3–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

RF2K8P2HE–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412144.html

GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-gli-hacker-mit-appesero-una-grande-silhouette-di-bombardiere-con-le-lettere-dyd-nel-mezzo-della-lobby-7-la-mattina-del-18-aprile-2008-43412144.htmlRMCEHGHM–GLI hacker MIT appesero una grande silhouette di bombardiere con le lettere 'DYD' nel mezzo della lobby 7 la mattina del 18 aprile 2008.

Cupola rossa Hack al MIT, 2007 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cupola-rossa-hack-al-mit-2007-43407672.html

Cupola rossa Hack al MIT, 2007 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cupola-rossa-hack-al-mit-2007-43407672.htmlRMCEHAX0–Cupola rossa Hack al MIT, 2007

Cupola viola Hack al MIT, 2007 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cupola-viola-hack-al-mit-2007-43407674.html

Cupola viola Hack al MIT, 2007 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cupola-viola-hack-al-mit-2007-43407674.htmlRMCEHAX2–Cupola viola Hack al MIT, 2007

RF2PTJ2B0–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412258.html

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412258.htmlRMCEHGNP–Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame.

RF2PRYT9C–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412246.html

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412246.htmlRMCEHGNA–Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame.

RF2PRYT94–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412248.html

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412248.htmlRMCEHGNC–Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame.

RF2PTJ2BA–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412200.html

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412200.htmlRMCEHGKM–Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame.

RF2PRYT8N–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412199.html

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412199.htmlRMCEHGKK–Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame.

RF2PT99TW–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412253.html

Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-18-maggio-2008-gli-hacker-hanno-messo-in-campo-130-divertenti-cartelli-danger-intorno-al-campus-del-massachusetts-institute-of-technology-per-divertire-gli-studenti-che-si-preparano-alla-settimana-finale-dell-esame-43412253.htmlRMCEHGNH–Il 18 maggio 2008, gli hacker hanno messo in campo 130 divertenti cartelli "DANGER" intorno al campus del Massachusetts Institute of Technology per divertire gli studenti che si preparano alla settimana finale dell'esame.

DTYD non dire al tuo papà Hack Banner al MIT, 2006 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-dtyd-non-dire-al-tuo-papa-hack-banner-al-mit-2006-43412159.html

DTYD non dire al tuo papà Hack Banner al MIT, 2006 Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-dtyd-non-dire-al-tuo-papa-hack-banner-al-mit-2006-43412159.htmlRMCEHGJ7–DTYD non dire al tuo papà Hack Banner al MIT, 2006

RF2PT99TX–Donna che tiene lo schermo del tablet con l'icona di protezione. Rappresenta la protezione contro gli hack esterni. Concetti di sicurezza contro codice, virus, firmware

Un incrociatore di polizia passa davanti alla lobby 7 con il banner Don't Tell Your papà appeso all'edificio. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-un-incrociatore-di-polizia-passa-davanti-alla-lobby-7-con-il-banner-do-not-tell-your-papa-appeso-all-edificio-43412161.html

Un incrociatore di polizia passa davanti alla lobby 7 con il banner Don't Tell Your papà appeso all'edificio. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-un-incrociatore-di-polizia-passa-davanti-alla-lobby-7-con-il-banner-do-not-tell-your-papa-appeso-all-edificio-43412161.htmlRMCEHGJ9–Un incrociatore di polizia passa davanti alla lobby 7 con il banner Don't Tell Your papà appeso all'edificio.

Risultati della ricerca per Hack tech Foto Stock e Immagini (513)

Pagina 1 di 6